FortiGateでアドレスグループを設定する方法・目的についてご紹介します。

画像が見づらい場合は、画像をクリックすると拡大表示されます。

アドレスグループとは

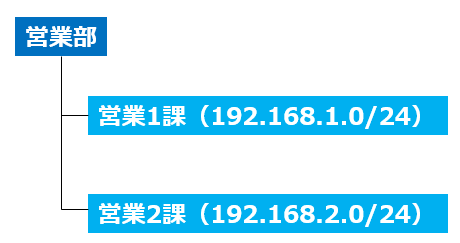

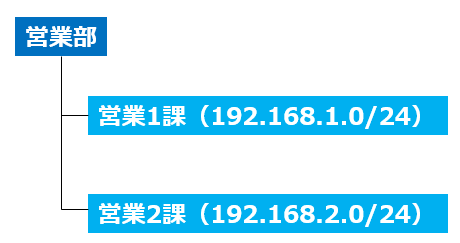

アドレスグループとはその名の通りですが、

アドレスオブジェクトをまとめてグループ化することができる設定です。

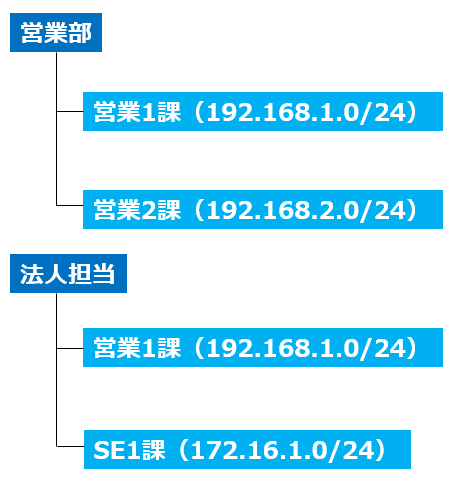

営業1課、営業2課のアドレスオブジェクトがあるときに、

2つをまとめて組織図のように、

営業部というアドレスグループを作成することができます。

作成したアドレスグループはアドレスオブジェクトと同様に、

IPv4ポリシーに適用することがき、

送信元IPアドレスや宛先IPアドレスで制限(許可・拒否)を行うことができます。

本記事ではアドレスオブジェクトという設定が頻繁に登場しますので、

アドレスオブジェクトとは何かわからない方は、

まずはこちらの記事でアドレスオブジェクトについてお読みください。

アドレスグループの設定方法

アドレスグループはGUI・CLIの両方で設定することができます。

それぞれメリット・デメリットがありますので、

設定・確認したい内容に合った方法で実施するようにしてください。

設定シナリオ

設定シナリオとしては先程紹介した例のように、

営業部というアドレスグループを作成して、

営業1課と営業2課というアドレスオブジェクトを、

作成したアドレスグループに所属させていきます。

アドレスグループをGUIで設定する方法

アドレスグループをGUIで設定する方法をご紹介します。

設定の流れは下記の3ステップとなります。

- (作成していなければ)アドレスオブジェクトを作成

- アドレスグループを作成

- IPv4ポリシーへ適用

アドレスオブジェクト『営業1課(Eigyou-1-ka)』、『営業2課(Eigyou-2-ka)』

の作成方法については本記事では省略させて頂きます。

アドレスオブジェクトの作成方法については、こちらの記事を参照ください。

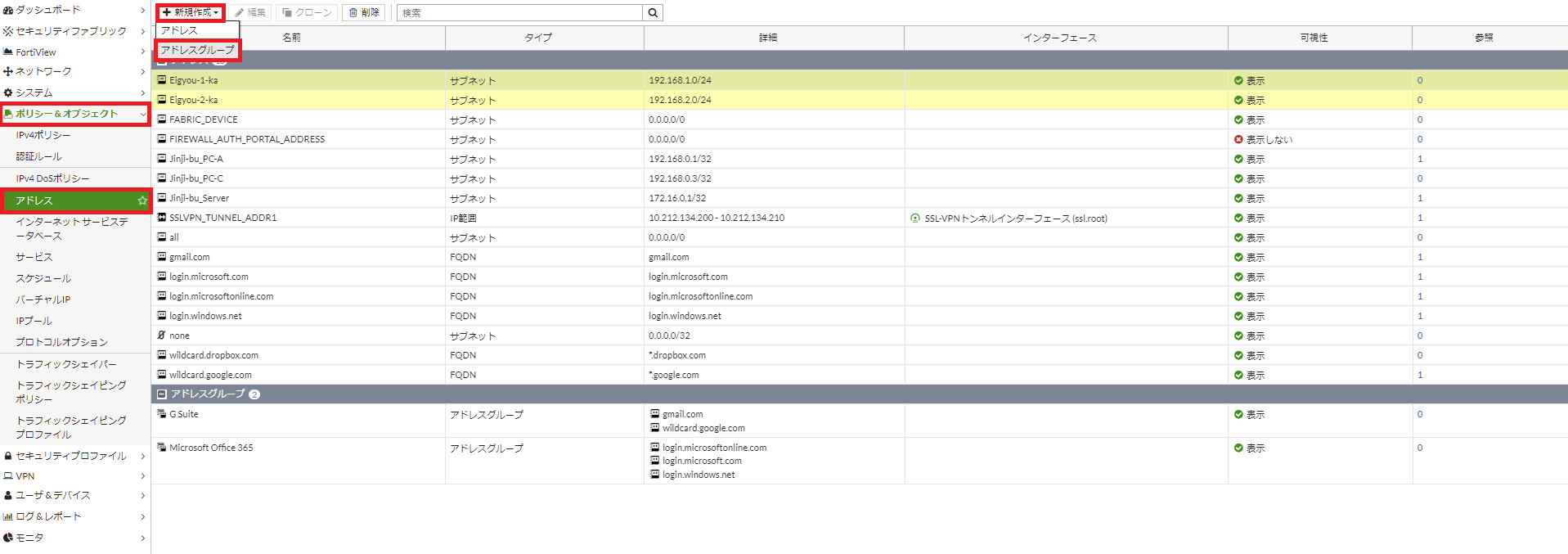

『ポリシー&オブジェクト』→『アドレス』から、

『新規作成』→『アドレスグループ』を選択します。

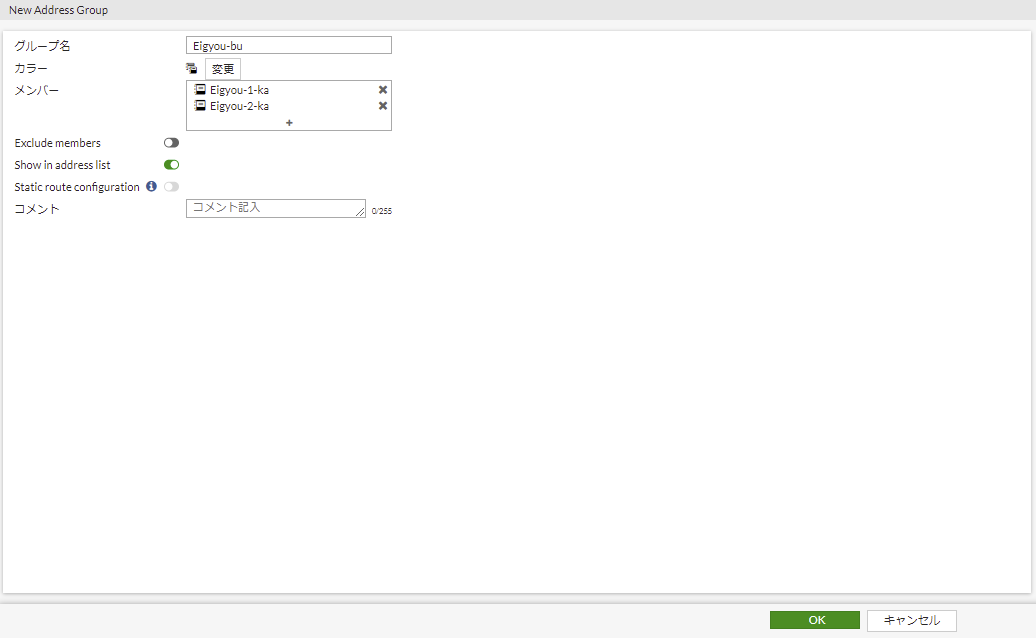

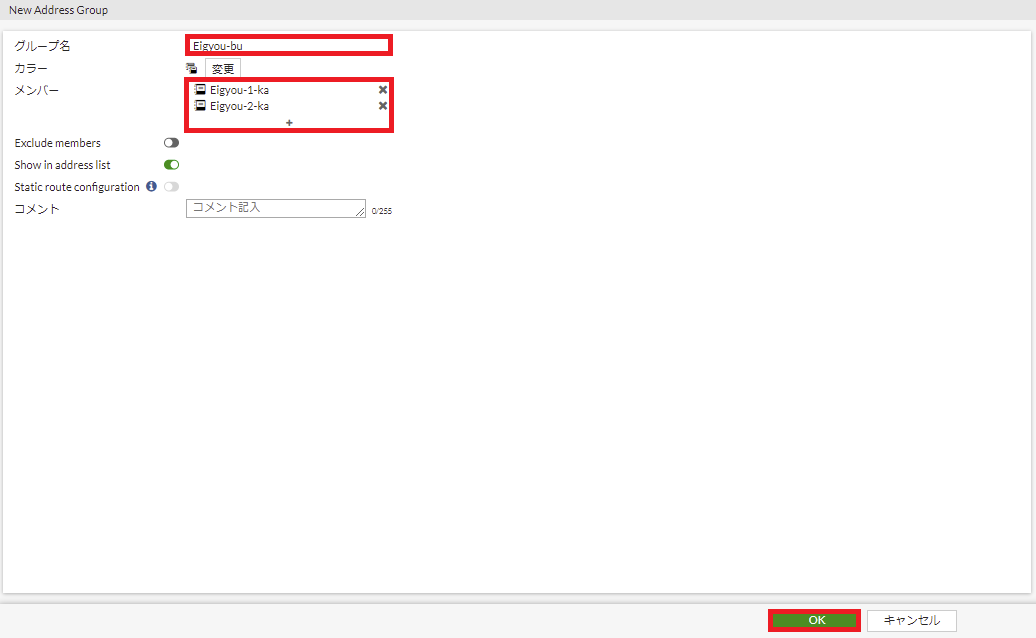

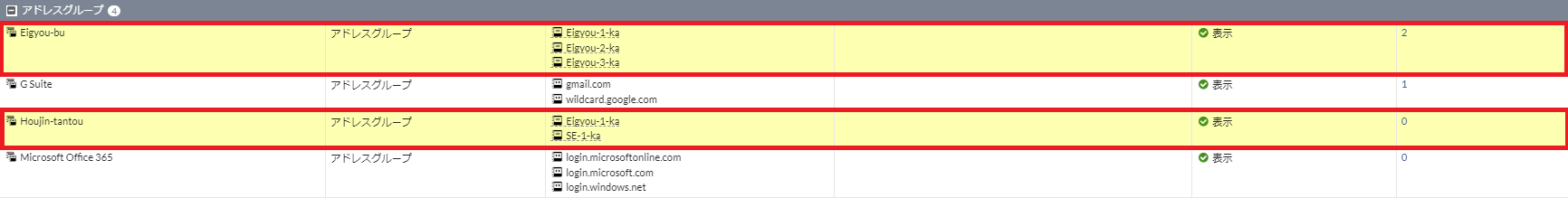

実際に設定したものがこちらになります。

各設定を詳しく見ていきます。

【必須】グループ名

アドレスグループの名前を設定します。

ここでは『Eigyou-bu』という名前で設定をしています。

『営業部』と日本語で設定することも可能ですが、

2byte文字は表示系のエラーや文字化けを招きやすいので、

『eigyou-bu』のように半角文字で入力することを推奨します。

【任意】カラー

GUIで表示される際に色をつけることができます。

視認性をよくしたり、管理しやすければご使用ください。

あまり使用しているのは見たことがないです。

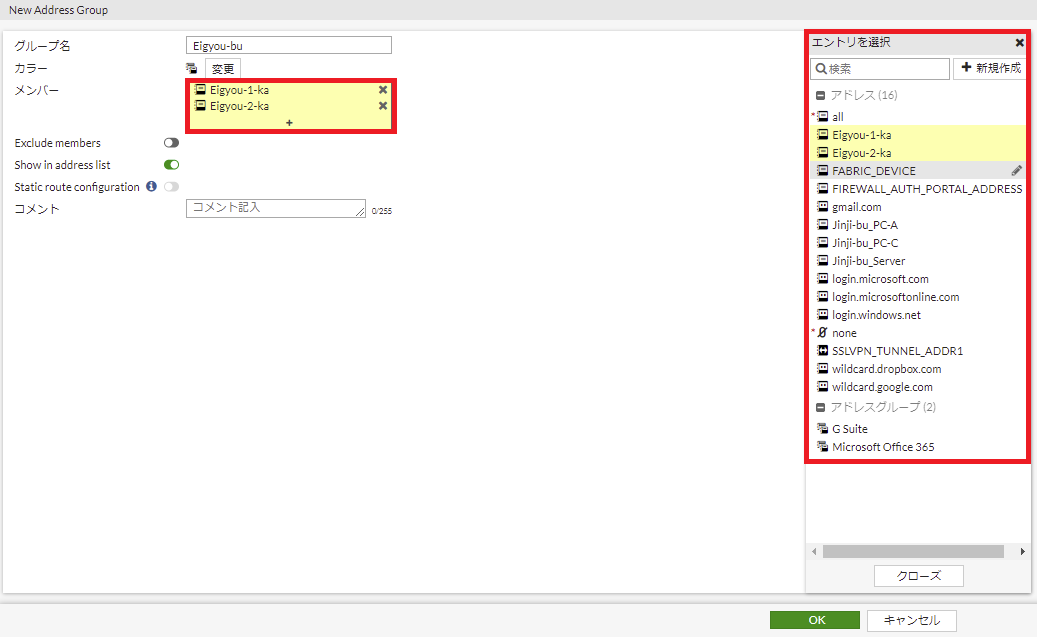

【必須】メンバー

アドレスグループに所属させるアドレスオブジェクトを選択します。

設定済のアドレスオブジェクトの中から選択することができます。

今回は『営業1課(Eigyou-1-ka)』、『営業2課(Eigyou-2-ka)』を選択します。

所属させるアドレスオブジェクトは3個以上設定することが可能です。

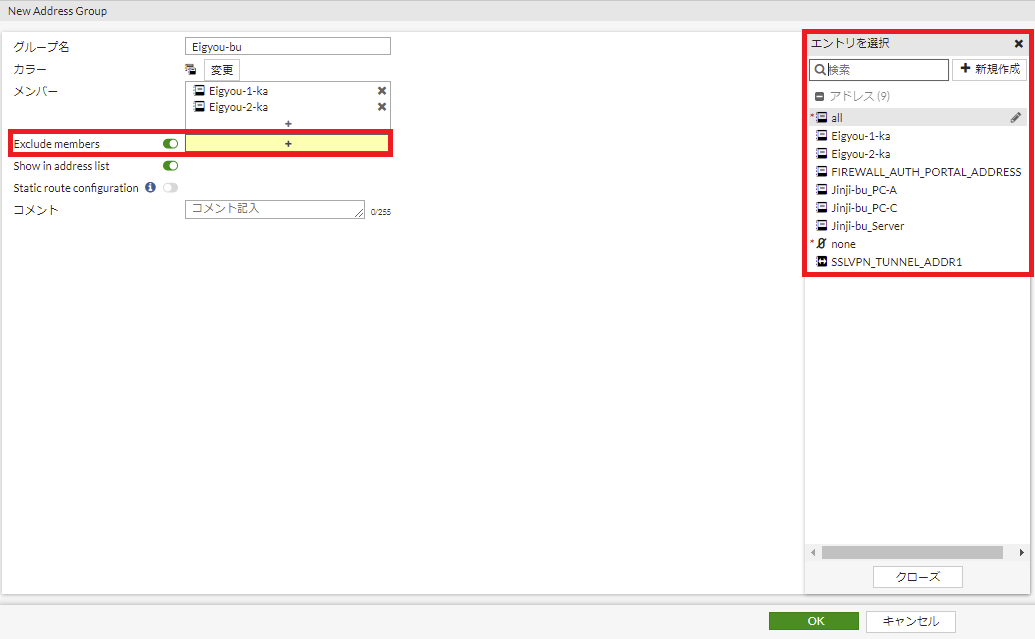

【任意】Exclude members

『営業1課(Eigyou-1-ka)』というアドレスオブジェクトの中でも、

特定のIPアドレスを除外したいという場合などに使用します。

なお、特定のIPアドレスを指定するためには、

そのIPアドレスでアドレスオブジェクトを作成する必要があります。

こちらの設定が使用されることはあまり見たことがなく、

特定のIPを除いたアドレスグループを作成して、適用するという方法を多く見かけます。

【必須】Show in address list

デフォルトで有効になっていますが、

こちらの設定は有効にしている状態にしてください。

有効にしている状態でないと後述するIPv4ポリシーに適用する際に選択できなくなります。

【任意】Static route configuration

有効にすることでStaticルートの宛先として設定することができるようになります。

ただし、有効にするためには所属しているアドレスオブジェクトのすべてで、

『Static route configuration』の設定が有効になっている必要があります。

アドレスオブジェクト単体ではFQDNルーティングを使用する際などによく使用されますが、

アドレスグループで使用しているのはあまり見たことがありません。

【任意】コメント

任意でコメントを設定することができます。

こちらも日本語で入力することが可能ですが、

名前と同様に表示系のエラーや文字化けを引き起こしやすいため、

半角文字で入力することを推奨します。

設定し終わったら『OK』を押下

必要な設定をし終わったら『OK』を押下します。

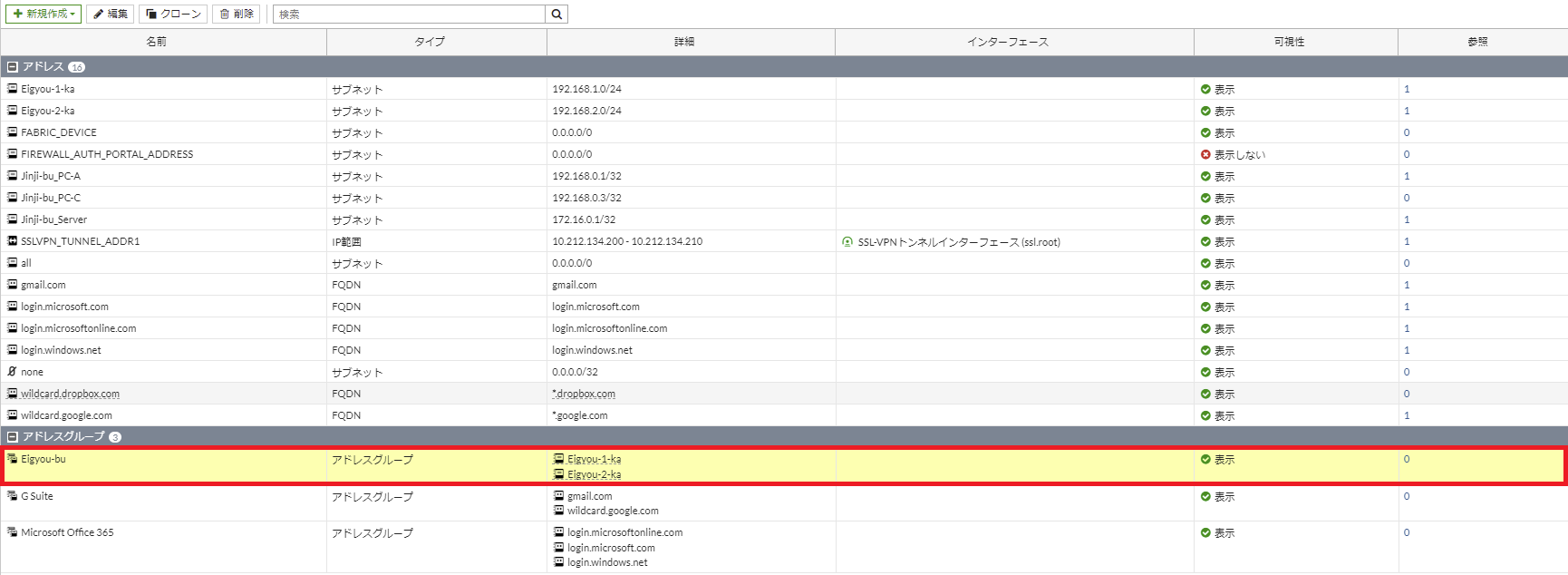

正しく設定が行われていれば一覧画面に戻りますので、

設定したアドレスグループがあるか確認してください。

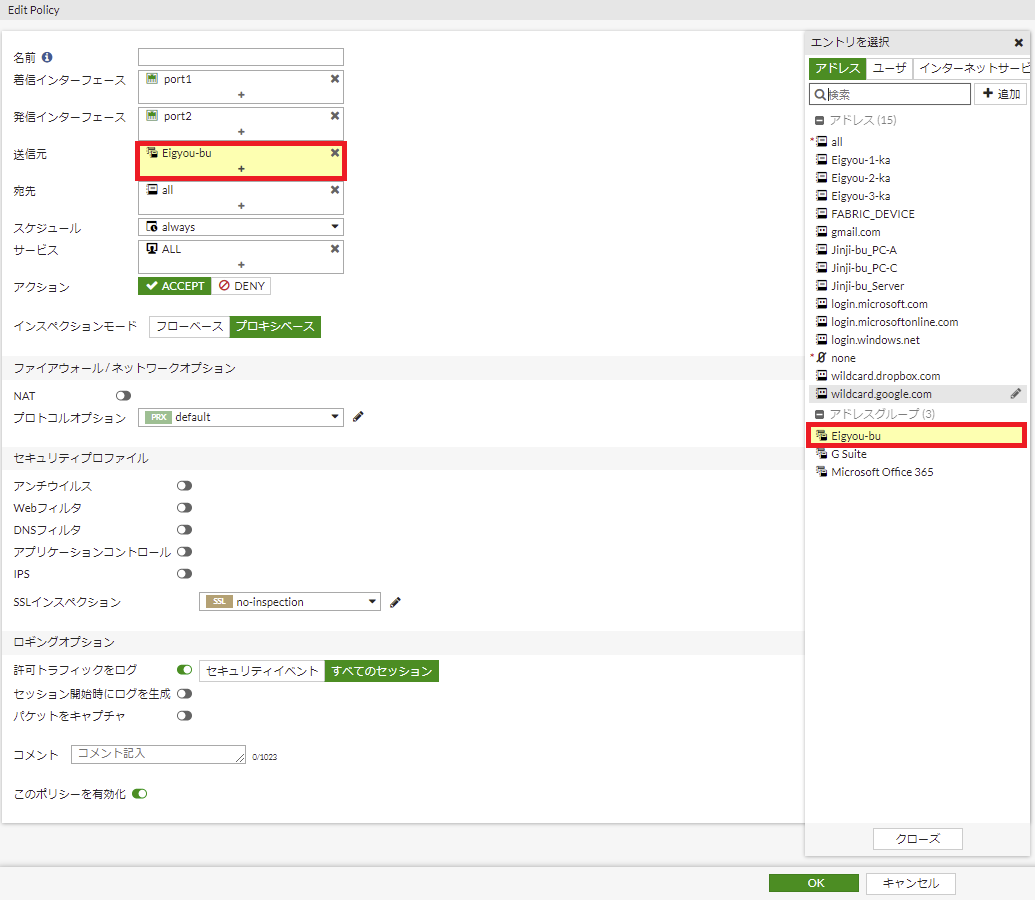

IPv4ポリシーへアドレスグループを適用する

アドレスオブジェクトと同様で、

この状態ではアドレスグループを定義しただけで制御は何も行われません。

IPv4ポリシーに適用することで制御が行われるようになりますので、

アドレスグループをIPv4ポリシーへ適用していきます。

送信元もしくは宛先に作成したアドレスグループを適用して完了です。

送信元、宛先に複数のアドレスグループを設定することも可能ですし、

アドレスオブジェクトとアドレスグループを併用して設定することも可能です。

その他IPv4ポリシーの設定についてはこちらを参照ください。

アドレスグループをGUIで設定することのメリット・デメリット

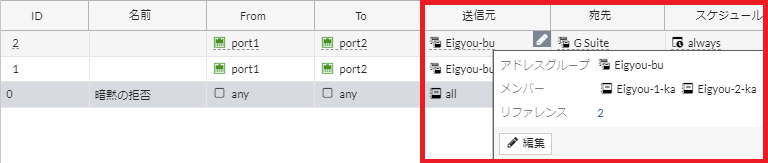

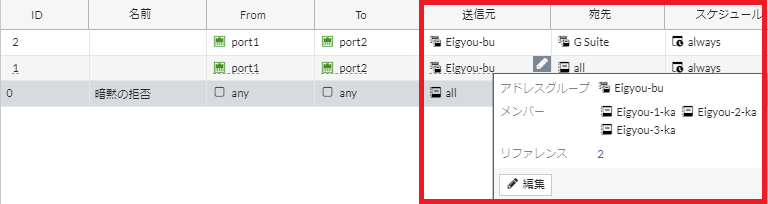

GUIでアドレスグループを設定することのメリットは視認性が高いことです。

パッと見て、送信元や宛先にどのアドレスグループが設定されているかがわかりやすいです。

また、アドレスグループに所属しているアドレスオブジェクトにカーソルをあてると、

アドレスオブジェクトの内容が表示されます。

IPv4ポリシーでも、アドレスグループにカーソルをあてると、

所属しているアドレスオブジェクトが表示されます。

一方でデメリットは大量設定に向いていないということです。

一つ一つ入力してクリックしてと作成しなければなりません。

数が少なければGUIで設定を行ってもよいと思いますが、

数が多い場合はかなり時間がかかります。

また、Diffツールなどで比較ができず目視の確認となってしまいますので、

人為的な設定ミスを誘発しかねません。

メリット:視認性が高い

デメリット:大量設定に不向き、Diffツールが使用できない

アドレスグループをCLIで設定する方法

アドレスグループをCLIで設定する方法をご紹介します。

設定の流れはGUIと一緒です。

- (作成していなければ)アドレスオブジェクトを作成

- アドレスグループを作成

- IPv4ポリシーへ適用

アドレスオブジェクトの設定は、

名称とサブネットだけという非常にシンプルな設定です。

config firewall address

edit "Eigyou-1-ka"

set subnet 192.168.1.0 255.255.255.0

next

edit "Eigyou-2-ka"

set subnet 192.168.2.0 255.255.255.0

next

end

アドレスグループの設定も、

名前とメンバーだけという非常にシンプルな設定となっています。

config firewall addrgrp

edit "Eigyou-bu"

set member "Eigyou-1-ka" "Eigyou-2-ka"

next

end

作成したアドレスグループをIPv4ポリシーに割り当てていきます。

config firewall policy

edit 1

set srcintf "port1"

set dstintf "port2"

set srcaddr "Eigyou-bu"

set dstaddr "all"

set action accept

set schedule "always"

set service "ALL"

set inspection-mode proxy

set logtraffic all

set fsso disable

next

end

アドレスグループをCLIで確認する方法

『show firewall addrgrp』でアドレスグループの設定を確認することができます。

デフォルトで設定されているものや、他に設定したアドレスグループが一緒に表示されます。

uuidをマスキングしていますが、設定に影響なく、

設定することで自動的に設定される固有のIDとなります。

FortiGate # show firewall addrgrp

config firewall addrgrp

edit "G Suite"

set uuid ---

set member "gmail.com" "wildcard.google.com"

next

edit "Microsoft Office 365"

set uuid ---

set member "login.microsoftonline.com" "login.microsoft.com" "login.windows.net"

next

edit "Eigyou-bu"

set uuid ---

set member "Eigyou-1-ka" "Eigyou-2-ka"

next

end

特定のアドレスグループの設定を確認したい場合は、

『show firewall addrgrp Eigyou-bu』のように、

アドレスグループ名を指定するすることで、

指定したアドレスグループのみの設定を表示させることができます。

FortiGate # show firewall addrgrp Eigyou-bu

config firewall addrgrp

edit "Eigyou-bu"

set uuid ---

set member "Eigyou-1-ka" "Eigyou-2-ka"

next

end

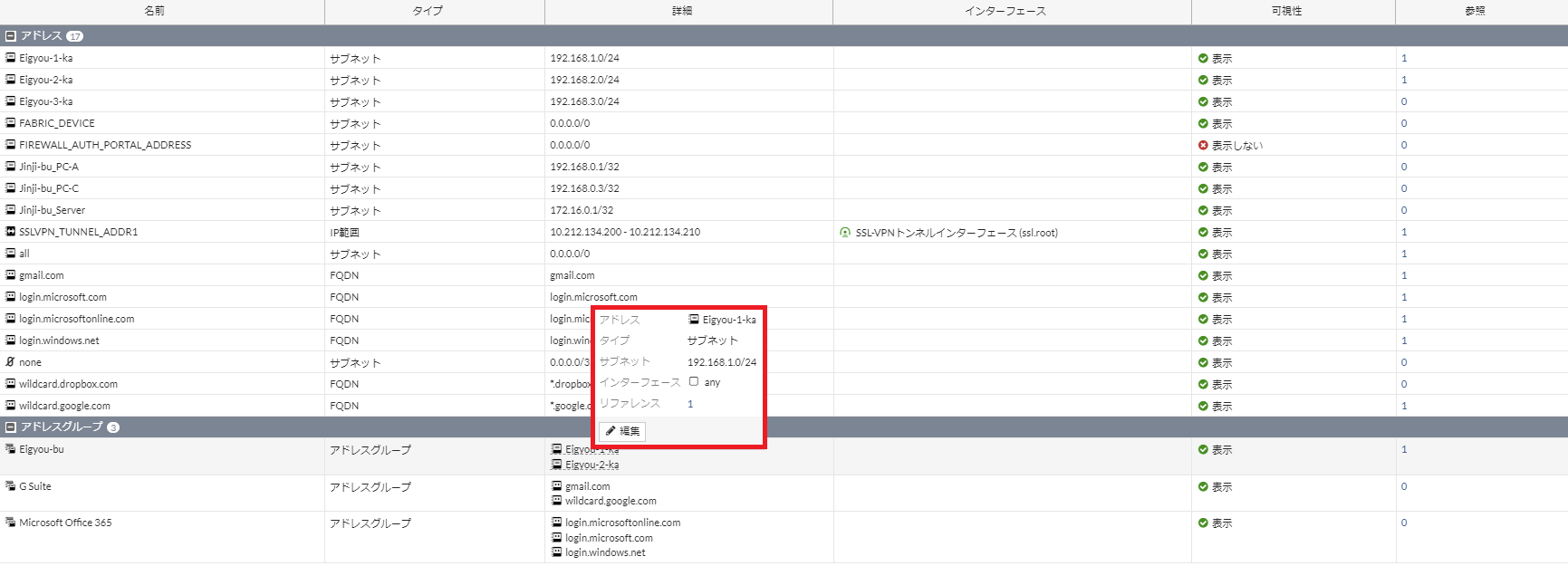

メンバーの追加時に注意

既存のアドレスグループにメンバーを追加する際に注意が必要となります。

営業部(営業1課、営業2課)に営業3課を追加する設定を行っていきます。

単純に『set member Eigyou-3-ka』としてしまうと、

アドレスオブジェクト『Eigyou-3-ka』だけが設定されている状態になってしまいます。

FortiGate (Eigyou-bu) # show

config firewall addrgrp

edit "Eigyou-bu"

set uuid ---

set member "Eigyou-1-ka" "Eigyou-2-ka"

next

end

FortiGate (Eigyou-bu) # set member Eigyou-3-ka

FortiGate (Eigyou-bu) # show

config firewall addrgrp

edit "Eigyou-bu"

set uuid ---

set member "Eigyou-3-ka"<------*

next

end

アドレスグループに正しくアドレスオブジェクトを追加するには、

『set member "Eigyou-1-ka" "Eigyou-2-ka" "Eigyou-3-ka"』のように、

空白区切りで既存のアドレスオブジェクトと一緒に記載をする必要があります。

FortiGate (Eigyou-bu) # show

config firewall addrgrp

edit "Eigyou-bu"

set uuid ---

set member "Eigyou-1-ka" "Eigyou-2-ka"

next

end

FortiGate (Eigyou-bu) # set member "Eigyou-1-ka" "Eigyou-2-ka" "Eigyou-3-ka"

FortiGate (Eigyou-bu) # show

config firewall addrgrp

edit "Eigyou-bu"

set uuid ---

set member "Eigyou-1-ka" "Eigyou-2-ka" "Eigyou-3-ka"<------*

next

end

上記の方法では、アドレスグループのメンバーが多い際にはミスを招きやすいので、

『append member Eigyou-3-ka』とすることでも追加することができます。

FortiGate (Eigyou-bu) # show

config firewall addrgrp

edit "Eigyou-bu"

set uuid ---

set member "Eigyou-1-ka" "Eigyou-2-ka"

next

end

FortiGate (Eigyou-bu) # append member Eigyou-3-ka

FortiGate (Eigyou-bu) # show

config firewall addrgrp

edit "Eigyou-bu"

set uuid ---

set member "Eigyou-1-ka" "Eigyou-2-ka" "Eigyou-3-ka"<------*

next

end

アドレスグループをCLIで設定するメリット・デメリット

アドレスグループをCLIで設定するメリットは流し込みによる大量設定が可能なことです。

流し込むConfigは作成する必要がありますが、

設定内容はアドレスグループの名前とアドレスオブジェクトを指定するだけなので、

エクセルなどの関数、マクロを利用すれば簡単に作成することができるかと思います。

大量投入してもDiffツールによる確認が可能なので、

設定ミスも確認・防ぎやすいかと思います。

一方で、デメリットは視認性がGUIと比較すると劣るという点です。

GUIは表のように表示されるので、ぱっと見て何が設定されいるかがわかりやすいです。

メリット:大量設定が可能、Diffツールを使用できる

デメリット:視認性がGUIよりも劣る

アドレスグループは便利な機能

アドレスグループは、

アドレスオブジェクトをまとめるだけの設定ではあるのですが、

特に便利な利用シーンをご紹介します。

アドレスオブジェクトを新規作成したとき

営業1課、営業2課が既にあるときに、営業3課が新設されたとします。

アドレスオブジェクトだけで管理している場合は、

営業1課、営業2課が設定されているIPv4ポリシーに、

営業3課を追加していく必要があります。

例では2つだけですが、

IPv4ポリシーの数が多い場合は設定変更の負荷がかなり高くなります。

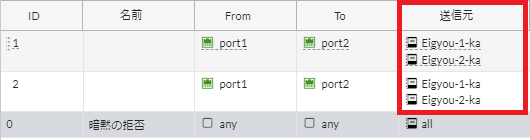

Before

After

一方で、アドレスグループを設定している場合は、

営業部というアドレスグループに営業3課を追加するだけでよいので、

非常に簡単に設定を完了することができます。

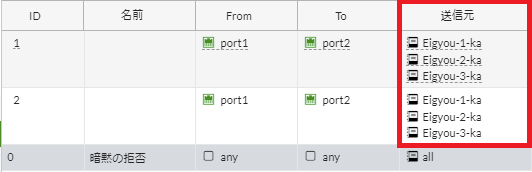

Before

After

アドレスオブジェクトを複数のアドレスグループに所属させることも可能

アドレスオブジェクトを複数のアドレスグループに所属させることも可能です。

例えば、営業1課を営業部というアドレスグループに所属させつつ、

法人担当というアドレスグループにも所属させることができます。

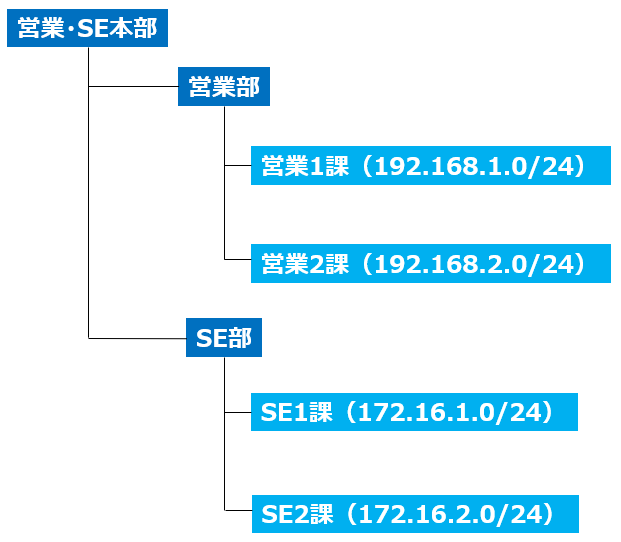

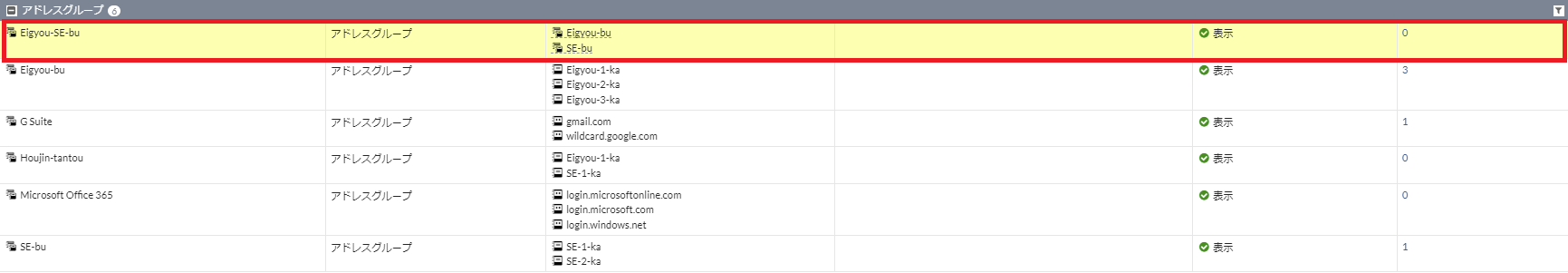

アドレスグループにアドレスグループを所属させることも可能

アドレスグループにアドレスグループを所属させることも可能です。

例えば、営業部、SE部というアドレスグループを、

営業・SE本部というアドレスグループに所属させることが可能です。

この他にもアドレスグループに、

アドレスオブジェクトとアドレスグループを混在させることも可能です。

最後に

アドレスグループはうまく利用すると運用管理の負荷を下げる便利な設定です。

GUI・CLIの両方で設定・確認することができますが、

それぞれメリット・デメリットがありますので、正しく理解して、

お使いの用途に合った方法で設定・確認ください。

アドレスオブジェクトはこちら

IPv4ポリシーはこちら

その他の設定はこちら