応用情報技術者試験の令和5年度 春季試験 午後 問1:セキュリティの解説を行ってきます。

出題テーマ:インシデント発生を想定したマルウェア対策

出題テーマは『インシデント発生を想定したマルウェア対策』です。

インシデントが発生した際の適切な対応や対応方法の改善について出題されていました。

一般的な対応策が出題されていましたので、基本的な知識があれば解答することができたかと思います。

一部問題では知識が必要となりますが、基本的に問題文中のヒントから解答することができる国語の問題だったかと思います。

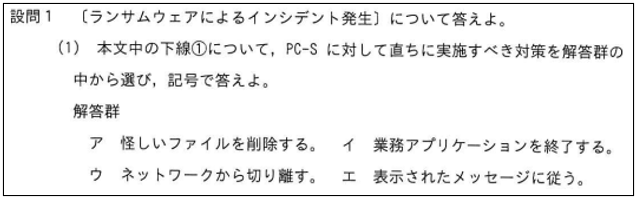

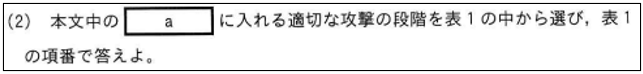

設問1 (1)

下線①の部分として、『PCがランサムウェアに感染したと考え、PC-Sに対して直ちに実施すべき対策』とあります。

PCがランサムウェアやマルウェアに感染した場合に直ちにすべきことは、PCをネットワークから切り離すことです。

ということで解答は『イ:ネットワークから切り離す』となります。

ランサムウェアやマルウェアには他のPCや機器へ感染を拡大する機能をもったものがあります。

他のPCや機器へ通信をして、つまりはネットワークを通じて感染拡大が行われますので、ネットワークから切り離して、感染したPCが他のPCや機器へ通信できない状態にすれば感染拡大を防ぐことができます。

これはもはや常識とも言えますので、間違えた方はこれを気に確実に覚えておきましょう。

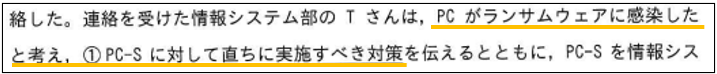

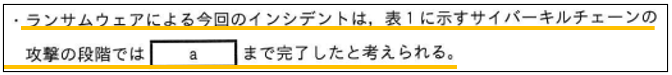

設問1 (2)

【a】の部分として、『ランサムウェアによる今回のインシデントは、表1に示すサイバーキルチェーンの攻撃の段階では【a】まで完了したと考えられる。』とあります。

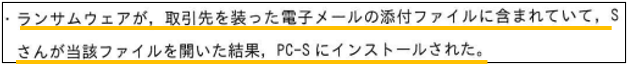

重要な部分として、『ランサムウェアが、取引先を装った電子メールの添付ファイルに含まれていて、Sさんが当該ファイルを開いた結果、PC-Sにインストールされた。』とあります。

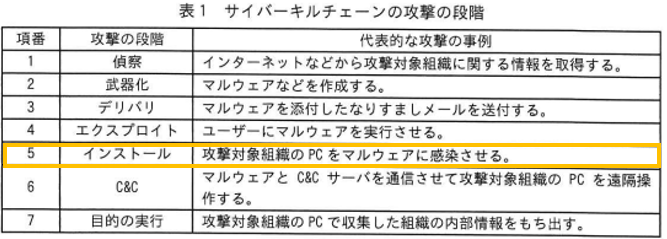

表1を確認すると、『5:インストール:攻撃対象組織のPCをマルウェアに感染させる。』とあります。

PC-Sにはランサムウェアがインストールされている状態ですので、インストールまで行われたと考えることができ、解答は『a:5』となります。

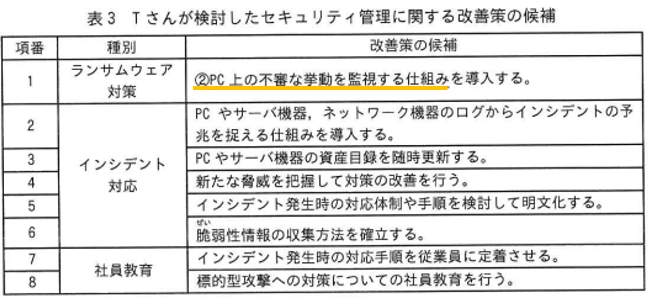

設問2 (1)

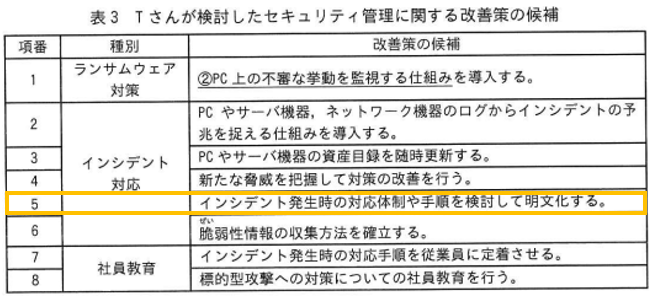

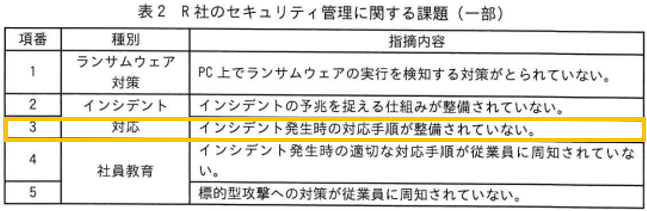

表2の項番3の課題としては、『インシデント対応:インシデント発生時の対応手順が整備されていない。』とあります。

対応手順が整備されていないのであれば、単に手順を整備すればよいです。

表3中でこの課題に対する改善策となりうるものは、『5:インシデント対応:インシデント発生時の対応体制や手順を検討して明文化する。』で、解答は『5』となります。

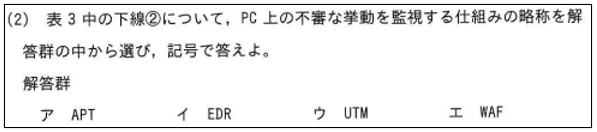

設問2 (2)

知識の問題です。

下線②として、『PC上の不審な挙動を監視する仕組み』とあります。

解答としては、『イ:EDR』となります。

EDRはEndpoint Detection and Responseの略称で、エンドポイント(PC、スマートフォン、タブレットなど)の操作や動作の監視を行い、不審な挙動が行われた場合に通知を行うというものです。

近年サイバー攻撃は巧妙になってきており、完全に防ぐことが難しくなってきています。

EDRはマルウェアなどの感染を防ぐことが目的ではなく、いち早く感染を検知して、他のPCへ感染することなどの被害の拡大を防ぐことが目的となります。

せっかくですので他の選択肢も確認しておきましょう。

【ア:APT】

APTはAdvanced Persistent Threatの略称で、APT攻撃と呼ばれます。

今回の問題のように取引先を装って、マルウェアを電子メールに添付して送信することを標的型攻撃と呼びます。

そして感染したPCを軸に感染拡大や、バックドアを構築し攻撃者が用意した外部サーバとの通信を行うなどし、長期的に行う標的型攻撃のことです。

【ウ:UTM】

UTMはUnified Threat Managementの略称で、日本語では統合型脅威管理となりますが、そのままUTM(ユーティーエム)と呼ぶことが一般的かと思います。

セキュリティ対策として、ファイアウォールやIPS/IDS、URLフィルタリングなどの様々な機能がありますが、これらを1つの機器に集約したものがUTMです。

1台になることで導入時のコストが下がったり、管理が楽になるなどのメリットがあります。

【エ:WAF】

WAFはWeb Application Firewallの略称で、Webサイト(サーバ)に特化したセキュリティ対策です。

Webサイト(サーバ)に対しての攻撃はファイアウォールなどでは防ぐことができない場合が多いのですが、WAFではそのような攻撃に対応することができます。

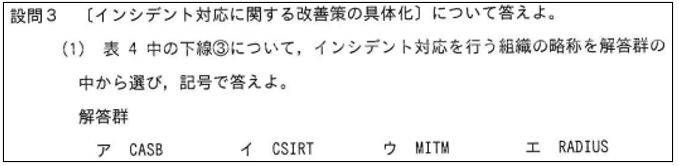

設問3 (1)

知識の問題です。

下線部③として、『インシデント対応を行う組織』とあります。

このような組織は『イ:CSIRT』です。

CSIRTはComputer Security Incident Response Teamの略称で、CSIRT(シーサート)と読むのが一般的かと思います。

せっかくですので他の選択肢も確認しておきましょう。

【ア:CASB】

CASBはCloud Access Security Brokerの略称で、CASB(キャスビー)と読むのが一般的かと思います。

クラウドサービスの利用状況の可視化や監視、不審な挙動の検知などを行います。

【ウ:MITM】

MITMはMan In The Middleの略称です。

例えばWebブラウザとWebサーバのように通信は2つの間で行われますが、攻撃者がこの2つの間に入り通信を盗み見たり、改ざんを行う攻撃です。

【エ:RADIUS】

RADIUSはRemote Authentication Dial In User Serviceの略称ですが、そのままRADIUS(ラディウス)と用いるのが一般的かと思います。

ネットワーク上で行われるユーザ認証プロトコルのひとつです。

会社で無線LANで来訪者向けのネットワークと社内接続用のネットワークなどを分けている場合に、社内接続用のネットワークに接続するためにRADIUSによる認証が必要というように不正アクセスなどを防ぐ際に用いられます。

設問3 (2)

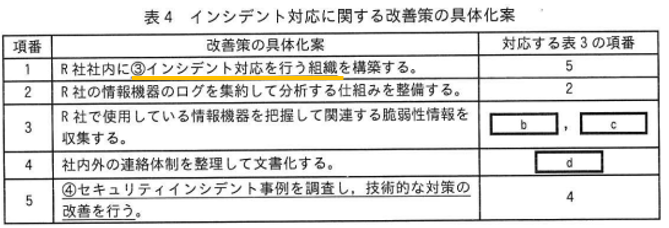

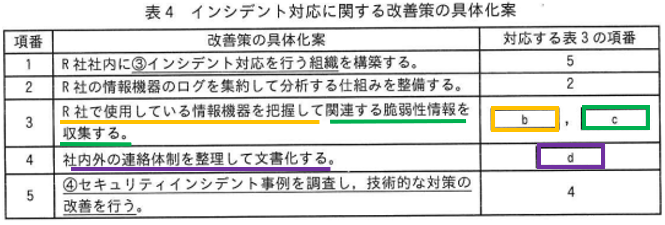

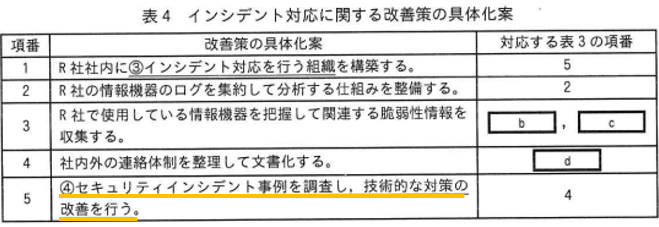

【b】について考えていきます。

表4中の項番3として、『R社で使用している情報機器を把握して関連する脆弱性情報を収集する。』とあります。

まずは、前半の『R社で使用している情報機器を把握して』という部分に注目します。

表3中で対応する項番としては、『3:PCやサーバ機器の資産目録を随時更新する。』だと考えられますので、『b:3』となります。

【c】について考えていきます。

後半の『脆弱性情報を収集する。』という部分に注目します。

表3中で対応する項番としては、『6:脆弱性情報の収集方法を確立する。』だと考えられますので、『c:6』となります。

最後に【d】について考えていきます。

表4中の項番4として、『社内外の連絡体制を整理して文書化する。』とあります。

表3中で対応する項番としては、『5:インシデント発生時の対応体制や手順を検討して明文化する。』だと考えられますので、『d:5』となります。

表4と表3ではほぼ同じ言葉が用いられていますので、そこまで迷うことはなかったはずです。

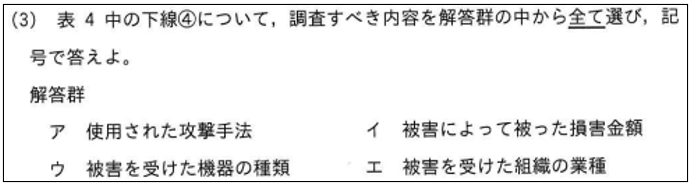

設問3 (3)

下線部④として、『セキュリティインシデント事例を調査し、技術的な対策の改善を行う。』とあります。

【ア:使用された攻撃手法】

どのように攻撃が行われたかという攻撃手法を調べることで、その攻撃に対応する防御策を設定するなど、何かしらの対応を取ることができますので、当然調査すべき内容となります。

【ウ:被害を受けた機器の種類】

もし被害を受けた機器の種類と同じ機器を使用している場合は、同様の攻撃を受ける可能性がありますので、当然調査すべき内容となります。

よって、調査すべき内容としては、『ア:使用された攻撃手法、ウ:被害を受けた機器の種類』となります。

残りの選択肢も見ていきます。

【イ:被害によって被った損害金額】

金額を調査したことで、技術的な対策は取れませんので、調査すべき内容ではありません。

【エ:被害を受けた組織の業種】

業種を調査したところで、技術的な対策は取れませんので、調査すべき内容ではありません。

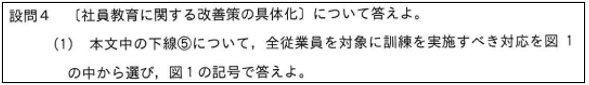

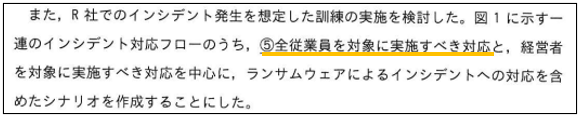

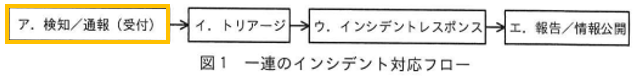

設問4 (1)

下線部⑤として、『全従業員を対象に実施すべき対応』とあります。

それは、図1中における『ア:検知/通報(受付)』となります。

なにか不審な挙動などがあれば(検知)、正しい連絡先に連絡する(通報)ことは、全従業員が理解し実施すべき行動です。

【イ:トリアージ】

トリアージは緊急度や重症度に応じて、対応する優先順位を決めることです。

トリアージを行うためには、インシデントの緊急度や重症度を理解する必要がありますので、それなりにIT・セキュリティに関する知識が必要となります。

全従業員が行うのではなく、CSIRTなど専門の部署で行われるべきと考えられます。

トリアージは医療ドラマなど聞いたことがあるかもしれませんが、医療用語ではありますが、今や医療に限らず至るところで使われますので、覚えておいて損はないと思います。

【ウ:インシデントレスポンス】

インシデントに対応することですので、全従業員ではなく、CSIRTなど専門の部署で行うべきと考えられます。

【エ:報告/情報公開】

インシデント収束後に、会社の上層部や世間(プレスリリースなど)に被害の有無や状況を最終報告することを指します。

こちらも全従業員ではなく、CSIRTなど専門の部署などで行うべきと考えられます。

設問4 (2)

下線部⑥として、『バックアップを取得した記録媒体の保管方法』とあります。

記録媒体はUSBメモリ、外付けのHDD、SSDなどが挙げられます。

これらをPCに常時接続していれば、PCがマルウェアに感染した場合に同じように被害を被ると考えられます。

重要な部分として、『取り外しできる記録媒体にバックアップを取得する対策を教育内容に含めた。』とあります。

バックアップの取得が完了したら、PCから取り外した状態で保管すれば、PCがマルウェアに感染しても、記録媒体内のバックアップは無事です。

ということで解答例は、『PCから取り外した状態で保管する。(17文字)』と考えることができます。

公式解答例との比較・予想配点

出題テーマは『インシデント発生を想定したマルウェア対策』でした。

『EDR』や『CSIRT』などの用語を答える問題もありましたが、基本的には常識とも言える問題と文章の言葉を用いて解答することができる国語の問題だったかと思います。

難易度としては『やや簡単』だったかと思います。

配点 |

|||

| 設問1 (1) | ウ | ウ | 2点 |

| 設問1 (2) | 5 | 5 | 2点 |

| 設問2 (1) | 5 | 5 | 2点 |

| 設問2 (2) | イ | イ | 2点 |

| 設問3 (1) | イ | イ | 2点 |

| 設問3 (2) | b:3 c:6 d:5 |

b:3 c:6 d:5 |

各1点 |

| 設問3 (3) | ア、ウ | ア、ウ | 2点 |

| 設問4 (1) | ア | ア | 2点 |

| 設問4 (2) | PCから取り外した状態で保管する。(17文字) | PCから切り離して保管する。 | 3点 |

引用元

問題および解答例に関しては、独立行政法人 情報処理推進機構(IPA)より引用しています。

YouTube解説動画

応用情報技術者試験解説

その他の年度、問題は以下のページにてまとめています。