応用情報技術者試験の令和4年度 秋季試験 午後 問1:セキュリティの解説を行ってきます。

出題テーマ:マルウェアに感染した際の対応策

出題テーマとしては『マルウェアに感染した際の対応策』となります。

一般的な対応策が出題されていましたので、基本的な知識があれば解答することができたかと思います。

一部問題では知識が必要となりますが、基本的に問題文中のヒントから解答することができる国語の問題だったかと思います。

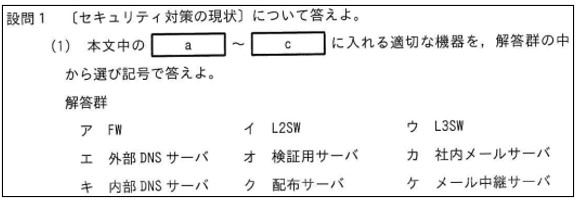

設問1 (1)

【a】から考えていきます。

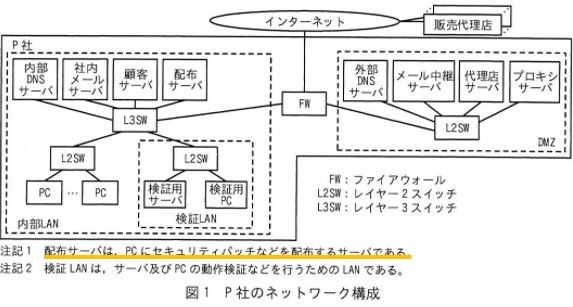

【a】の部分として、『【a】では、インターネットとDMZ間及び内部LANとDMZ間で業務に必要な通信だけを許可し、通信ログ及び遮断ログを取得する。』とあります。

このようにインターネット、DMZ、内部LANの境界に設置する機器といえば『ア:FW』です。

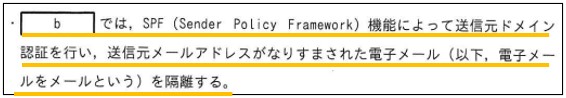

【b】について考えていきます。

【b】の部分として、『【b】ではSPF機能によって送信元ドメイン認証を行い、送信元メールアドレスがなりすまされた電子メールを隔離する。』とあります。

SPFについては後の問題でも出題されていますので、そこで詳しく説明します。

送信元メールアドレスがなりすまされたという点からメール関連の機能であると考えられます。

メールに関連するサーバですと、『カ:社内メールサーバ』、『ケ:メール中継サーバ』があります。

こういったセキュリティ対策は内部LANの外で行われ、異常なメールは内部LANに転送せずに正常なメールのみを内部LANに転送すべきです。

なので、DMZにある『ケ:メール中継サーバ』で行われるべきと考えることができます。

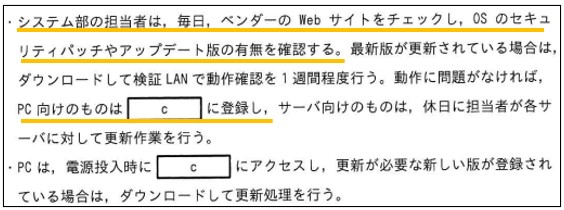

【c】について考えていきます。

重要な部分として、『システム部の担当者は、毎日、ベンダーのWebサイトをチェックし、OSのセキュリティパッチやアップデート版の有無を確認する。』とあります。

【c】の部分として、『PC向けのものは【c】に登録して』とあります。

図1の注記1に『配布サーバは、PCにセキュリティパッチなどを配布するサーバである。』とありますので、『ク:配布サーバ』と考えることができます。

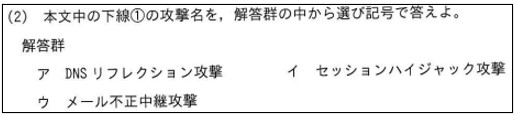

設問1 (2)

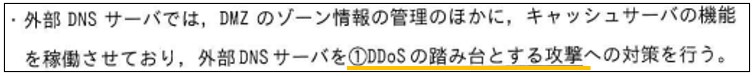

下線部①としては、『DDoSの踏み台とする攻撃』とあります。

この問題は知識の問題で解答としては『ア:DNSリフレクション攻撃』となります。

下線部周辺でDNSの話をしていましたので、なんとなくで解答できた方も多いんじゃないでしょうか。

DNSリフレクション攻撃は以下のように行われます。

- 攻撃者は送信元IPアドレスを偽って、DNSサーバに名前解決要求を行う

- DNSサーバは名前解決に対してDNS応答を送信元IPアドレス(攻撃対象)へ返答する

- 攻撃者は複数回・複数のDNSサーバに対して名前解決要求を行う

- 大量のDNS応答が攻撃対象に到着し、Downしてしまう

頻出の攻撃方法となりますので、この機会に内容も理解しておきましょう。

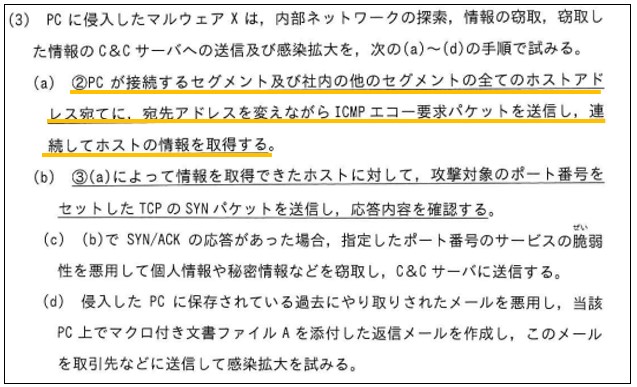

設問2 (1)

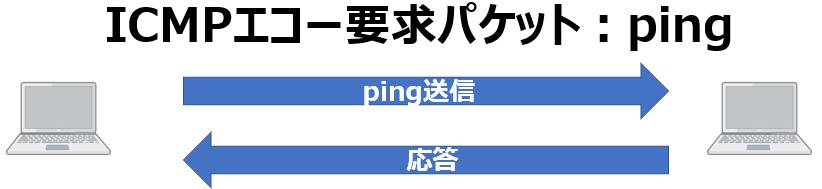

下線部②として、『PCが接続するセグメント及び社内の他のセグメントの全てのホストアドレス宛てに、宛先アドレスを変えながらICMPエコー要求パケットを送信し、連続してホストの情報を取得する。』とあります。

まずICMPエコー要求パケットとはpingのことです。

pingの応答がない場合は機器が稼働していない場合や稼働していても機器が拒否していたり、途中でドロップされているなどが考えられますが、少なくともpingの応答がある場合は機器が稼働していると判断することができます。

セグメントの全てのホストアドレス宛にpingを送ることで稼働している機器(ホスト)のIPアドレスを知ることができます。

ということで解答例としては、『稼働しているホストのIPアドレス(16文字)』と考えることができます。

ちなみに今回は悪用されていますが、pingを送信して機器が稼働しているかは監視でも用います。

死活監視と呼び、定期的に監視対象のサーバなどへpingを送信して稼働しているかを監視します。

応答があれば正常に動作していると判断し、応答がなければ異常と判断して、障害通知や対応などを行います。

設問2 (2)

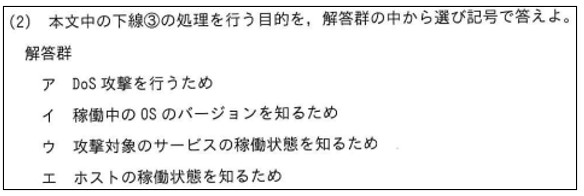

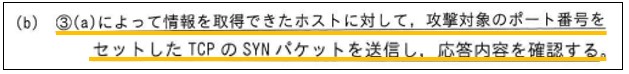

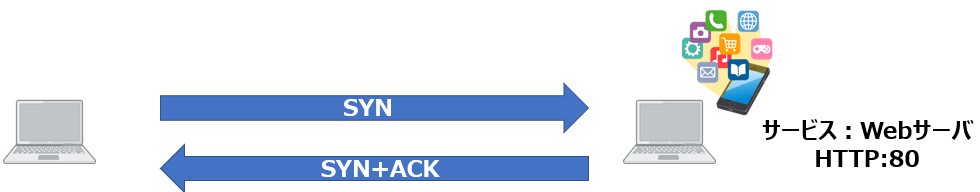

下線部③として、『(a)によって情報を取得できたホストに対して、攻撃対象のポート番号をセットしたTCPのSYNパケットを送信し、応答内容を確認する。』とあります。

SYNパケットはTCPにおける3wayハンドシェイクでSYN、SYN+ACK、ACKのようにコネクションを確立する際に用います。

そして、これから説明に登場しますサービスという言葉はWebサーバなどを意味しており、例えばWebサーバであればアクセスの際にHTTPというプロトコル、TCP:80番が用いられます。

このTCP:80番に対してSYNを送信し、サービスが稼働していればSYN+ACKを返答するという動作となります。

このSYNに対してSYN+ACK応答がない場合(厳密にはRST:リセットが返答される場合もあります)はサービスが稼働していないもしくは拒否しているなどが考えられますが、SYN+ACK応答がある場合は少なくともサービスが稼働していると考えることができます。

ということで、『ウ:攻撃対象のサービスの稼働状況を知るため』となります。

先程のping同様に、このサービスが使用するポートに対してSYNを送信することも死活監視として用いられます。

今回はTCPでしたがUDPの場合もSYNパケットではないですが、監視には同じくポートに対して定期的にパケットを送信する手法を用います。

監視対象のサーバでは何かしらのサービスが稼働していることがほとんどですので、pingとセットで監視する場合が多いです。

pingはL3:ネットワーク層で機器の稼働状況を監視して、TCP/UDPはL4:トランスポート層で機器の上で稼働するサービスを監視しているという違いがありますので、この違いについても抑えておきましょう。

設問2 (3)

下線部④として、『マルウェアXに感染した社外のPCから送られてきたメールは、SPF機能ではなりすましが発見できません。』とあります。

SPFは以下のように動作します。

- 攻撃者のメールサーバが送信元メールアドレスを偽って送信

- SPFが有効となっている受信したメールサーバは送信元メールアドレスのドメインをDNSサーバへ名前解決要求

- DNSサーバがDNS応答

- 送信元IPアドレスとDNS応答を比較して一致しない場合は受信拒否などを行う

今回の場合ですと感染した社外PCからの送信であって、ドメイン自体は詐称されていません。

なので『ア:送信者のドメインが詐称されてものではないから』となります。

設問3 (1)

下線部⑤としては、『マルウェアXの活動を検知』とあります。

マルウェアXの活動内容は記載があり、まず最初に『(a)PCが接続するセグメント及び社内の他のセグメントの全てのホストアドレス宛に、宛先アドレスを変えながらICMPエコー要求パケットを送信し、連続してホストの情報を取得する。』とあります。

この動作がわかっているのであれば、この動作が行われたらマルウェアXの侵入があったと考えることができます。

なので解答例としては、『多くの宛先にICMPエコー要求パケットを送信(22文字)』と考えることができます。

設問3 (2)

下線部⑥として、『内部ネットワークの探索を防ぐなどの緊急措置』とあります。

マルウェアなどの感染が疑われた場合に一番最初に行うべきことは、感染の疑いがある機器をネットワークから隔離、切り離すことです。

これはもはやセキュリティにおいては常識レベルの知識となっているかと思います。

ネットワークから隔離、切り離してしまえば、他のPCやサーバへ疎通が取れませんので感染拡大することはありません。

ということで解答例としては、『マルウェアに感染したPCをネットワークから隔離する(25文字)』となります。

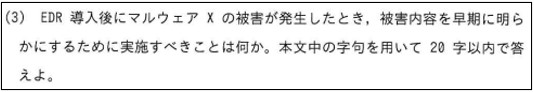

設問3 (3)

重要な部分として、『PCに導入するエージェントから構成される。』、『エージェントから受信したログの保存、分析及び分析結果の可視化などの機能をもつ。』、『PCで実行されたコマンド、通信内容、ファイル操作などのイベントのログを管理サーバに送信する。』とあります。

マルウェアXに感染した場合の動作をまとめると、ICMPエコー要求パケットを送信し、SYNを送信して、脆弱性を利用して攻撃を行います。

これらが行われたら、少なくとも実行されたコマンドや通信内容のログが残ります。

このログを分析することで、攻撃対象のIPアドレスやpingの送信はあったがSYNはまだ送信されていないなどのどこまで攻撃があったのかなどを知ることができます。

ということで解答例としては、『エージェントから受信したログの保存、分析(20文字)』となります。

公式解答例との比較・予想配点

出題テーマは『マルウェアに感染した際の対応策』でした。

DNSリフレクション攻撃やSPFといった知識が必要となる問題もありましたが選択問題でしたので、基本的な知識を抑えておけば十分解答することができたかと思います。

ただし、記述問題が多かったので、難易度としては普通程度だったかと思います。

配点 |

|||

| 設問1 (1) | a:ア b:ケ c:ク |

a:ア b:ケ c:ク |

各1点 |

| 設問1 (2) | ア | ア | 1点 |

| 設問2 (1) | 稼働しているホストのIPアドレス(16文字) | 稼働中のホストのIPアドレス | 3点 |

| 設問2 (2) | ウ | ウ | 2点 |

| 設問2 (3) | ア | ア | 2点 |

| 設問3 (1) | 多くの宛先にICMPエコー要求パケットを送信(22文字) | ICMPエコー要求パケットの連続した送信 | 3点 |

| 設問3 (2) | マルウェアに感染したPCをネットワークから隔離する(25文字) | マルウェアに感染したPCを隔離する。 | 3点 |

| 設問3 (3) | エージェントから受信したログの保存、分析(20文字) | EDRが保存するログの分析 | 3点 |

引用元

問題および解答例に関しては、独立行政法人 情報処理推進機構(IPA)より引用しています。

YouTube解説動画

応用情報技術者試験解説

その他の年度、問題は以下のページにてまとめています。