情報処理安全確保支援士の令和4年度 秋季試験 午後Ⅰ 問3の解説を行っていきます。

出題テーマ:セキュリティインシデント対応

出題テーマは『セキュリティインシデント対応』でした。

セキュリティ攻撃を受け、ログや現状の設定をもとに事象の確認や対策を行っていくシナリオとなっていました。

一部問題ではセキュリティ攻撃の名称やコンテナの知識が必要でしたが、基本的には問題文中のヒントから解答することができる国語の問題だったかと思います。

設問1 (1)

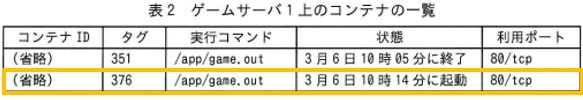

【a】の部分として、『Hさんはゲームサーバ1での更新の際に誤ってタグ【a】のゲームイメージを取得したことに気づいた。』とあります。

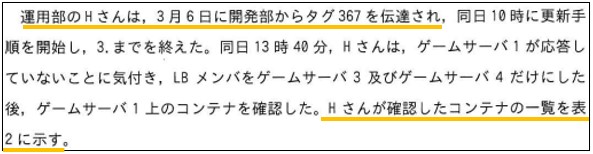

重要な部分として、『運用部のHさんは、3月6日に開発部からタグ367を伝達され、(中略)Hさんが確認したコンテナの一覧を表2に示す。』とあります。

表2を確認しますと、伝達されたタグ367の記載はありませんが、タグ『376』があり、こちらで誤って設定してしまったと考えることができ、こちらが解答となります。

設問1 (2)

下線①として、『攻撃者がコードZに指示した命令』とあります。

図3中の重要な部分として、『タグ【a】のゲームイメージに、progという名称のファイルは含まれていない。(中略)攻撃者が用意した外部のサーバに接続して、指示された任意の命令を実行する。』とあります。

progという名称のファイル自体はイメージに含まれていないのに、progというファイルが実行中の状態でした。

こちらはコードZにより、外部のサーバから指示された任意の命令を実行してしまう状態でしたので、progをダウンロードして実行させる命令が行われたと考えることができます。

ということで、解答例としては、『progをダウンロードして、実行させる命令(21文字)』と考えることができます。

設問1 (3)

【b】の部分として、『コンテナを終了すると、メモリ上のデータに加えて【b】も消失してしまいます。コンテナは終了するのではなく、一時停止してください。』とあります。

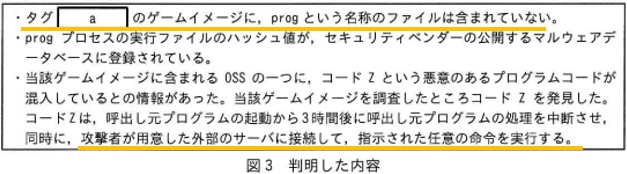

重要な部分として、『ゲームアプリはログを一時ディレクトリに出力する。一時ディレクトリはコンテナ起動時に作成され、コンテナ終了時に消去される。』とあります。

このことから、コンテナを終了してしまうと一時ディレクトリおよび、ここに出力されたログも消去されてしまいます。

ということで解答例としては、『一時ディレクトリ内のログ(12文字)』と考えることができます。

設問1 (4)

こちらは知識の問題となります。

下線②として、『対策情報が公開される前の脆弱性を悪用した攻撃』とあります。

解答としては、『ゼロデイ攻撃』となります。

頻出のキーワードですので、即答できるようにしておきましょう。

設問2 (1)

こちらは知識の問題となります。

下線③として、『攻撃者は当社のネットワーク構成について詳細を知らずに項番4のアクセスをし、そのレスポンスの内容から、レスポンスを返したホストはコンテナイメージが登録されているサーバだと判断した』とあります。

項番4のアクセスで404のレスポンスが行われていますが、このレスポンスにもヘッダが含まれ、例えばWebサーバであればヘッダには稼働しているソフト名やそのバージョン、レジストリサーバではレジストリサーバしか返答しない特有のAPIなどのヘッダが含まれます。

どの種類のサーバでも判断できるわけではありませんが、このヘッダ情報を確認することでWebサーバなのかレジストリサーバなのかなどといったサーバの種類を判断することができます。

ということで解答例としては、『レスポンスヘッダ内のレジストリサーバ特有のヘッダ(24文字)』と考えることができます。

設問2 (2)

下線④として、『レジストリサーバへの対処』とあります。

重要な部分として、『レジストリサーバ上のタグ341から379までのゲームイメージが上書きされた可能性があります。』とあります。

上書きされたということは、悪意のあるものに置き換わっている可能性がありますので、これらを削除すべきと考えることができます。

ということで解答例としては、『上書きされたゲームイメージを削除すること(20文字)』と考えることができます。

設問3 (1)

【c】の部分として、『ゲームサーバ1は攻撃者からの攻撃の指示をIPアドレス【c】のサーバから受け取っていたことが分かりました。』とあります。

重要な部分として、『ゲームサーバ1はインターネット上のIPアドレスa3.b3.c3.d3及びレジストリサーバに対してだけ接続していた。』とあります。

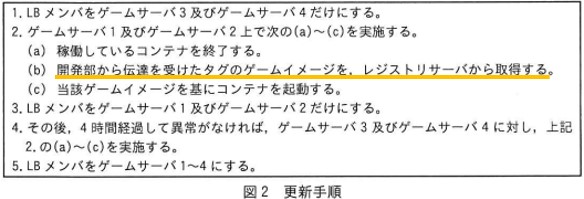

図2の更新手順に、『開発部から伝達を受けたタグのゲームイメージを、レジストリサーバから取得する。』とあります。

というように、レジストリサーバとの接続は手順に含まれていますが、a3.b3.c3.d3への接続は手順にありませんので、こちらを異常な接続、攻撃者のサーバであると考えることができます。

ということで解答例としては、『a3.b3.c3.d3』となります。

設問3 (2)

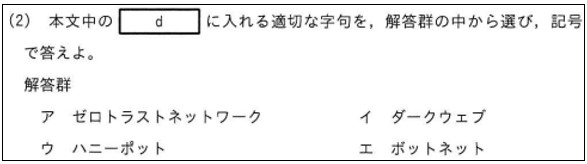

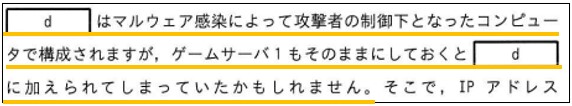

こちらは知識が必要な問題となります。

【d】の部分として、『【d】はマルウェア感染によって攻撃者の制御下となったコンピュータで構成されますが、ゲームサーバ1もそのままにしておくと【d】に加えられてしまっていたかもしれません。』とあります。

解答としては、『エ:ボットネット』となります。

ボットネットとは、マルウェアに感染した端末などで構成されるネットワークのことで、攻撃者が攻撃を命令すると、これらの端末が一斉に攻撃を行います。

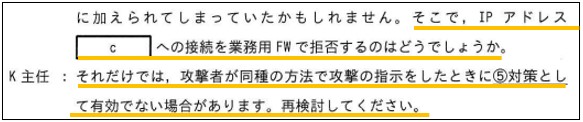

設問3 (3)

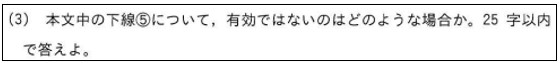

下線⑤として、『そこで、IPアドレス【c】への接続を業務用FWで拒否するのはどうでしょうか。それだけでは、攻撃者が同種の方法で攻撃の指示をしたときに対策として有効でない場合があります。再検討してください。』とあります。

今回攻撃者はa3.b3.c3.d3のIPアドレスを持つサーバを使用して攻撃をしてきましたが、次回の同じ攻撃をする際にもa3.b3.c3.d3のIPアドレスを持つサーバから攻撃を仕掛けた場合であれば対策可能ですが、攻撃者もバカではありませんので、異なるIPアドレスから攻撃を行うのは容易に想像が付きます。

a3.b3.c3.d3しか業務用FWで拒否していませんので、別のIPアドレスから攻撃が行われれば、同じ攻撃が成り立ってしまいます。

ということで解答例としては、『攻撃者が別のIPアドレスを使用する場合(19文字)』と考えることができます。

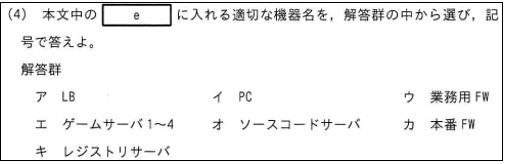

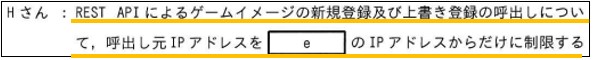

設問3 (4)

【e】の部分として、『REST APIによるゲームイメージの新規登録及び上書き登録の呼出しについて、呼出し元IPアドレスを【e】のIPアドレスからだけに制限する』とあります。

ソースコードサーバの概要として、『その後、ゲームアプリのコンテナイメージ(以下、ゲームイメージという)を新たに生成し、レジストリサーバに登録する。』とあります。

一方で、ゲームサーバ1~4の概要にはゲームイメージの新規登録や上書き登録に関する記述はありません。

今回の攻撃としてはゲームサーバからレジストリサーバ上のゲームイメージの上書きが行われましたが、通常ゲームサーバからはゲームイメージの新規登録や上書き登録を行う動作は行わないため、ゲームイメージの新規登録や上書き登録はソースコードサーバからのみに制限することが、今回の攻撃への有効な対策の1つとなります。

ということで解答は『オ:ソースコードサーバ』となります。

公式解答例との比較

私の解答と公式解答を比較してみました。

満点ではないにせよ、少なくとも7割~8割程度は取れているかと思いますので合格ラインには達していると思います。

予想配点はあくまで予想ですので参考程度でお願いします。

出題テーマは『セキュリティインシデント対応』でした。

設問2 (1)では少しコンテナというかHTTPヘッダに関する知識が必要でした。

ゼロデイ攻撃やボットネットなどのセキュリティ攻撃の名称も出題されていましたが、これらは頻出キーワードですので解答できたかと思います。

もし解答できなかった場合は、この機会に覚えておきましょう。

これらの問題以外は基本的には文章中のヒントから解答することができる国語の問題だったかと思います。

総じて、難易度としては普通だと思います。

配点 |

|||

| 設問1 (1) | 376 | 376 | |

| 設問1 (2) | progをダウンロードして、実行させる命令(21文字) | progというファイルをダウンロードし、実行する命令 | |

| 設問1 (3) | 一時ディレクトリ内のログ(12文字) | 一時ディレクトリ内のログ | |

| 設問1 (4) | ゼロデイ攻撃 | ゼロデイ攻撃 | |

| 設問2 (1) | レスポンスヘッダ内のレジストリサーバ特有のヘッダ(24文字) | レジストリサーバに固有のレスポンスヘッダ | |

| 設問2 (2) | 上書きされたゲームイメージを削除すること(20文字) | 上書きされたイメージを削除する。 | |

| 設問3 (1) | a3.b3.c3.d3 | a3.b3.c3.d3 | |

| 設問3 (2) | エ | エ | |

| 設問3 (3) | 攻撃者が別のIPアドレスを使用する場合(19文字) | 別のIPアドレスを攻撃者が用いる場合 | |

| 設問3 (4) | オ | オ |

引用元

問題および解答例に関しては、独立行政法人 情報処理推進機構(IPA)より引用しています。

YouTube解説動画

情報処理安全確保支援士の問題解説

その他の年度、問題解説は以下のページにまとめております。