情報処理安全確保支援士の令和7年度 秋季試験 午後問題 問3の解説を行っていきます。

令和5年度 秋季試験より、試験構成が変更となっています。

これまでは午後Ⅰ・午後Ⅱという2つの試験が行われていましたが、午後問題という1つ試験のみの実施に変更になっています。

試験構成の変更や受験者への影響については『こちら』にまとめていますので、まだ確認されていない方は試験前までにご覧ください。

令和8年度試験より従来の紙ベースの試験(PBT方式)からコンピュータを用いてテストセンターなどで行われるCBT方式へ移行されることが発表されています。

『こちら』にまとめていますので、まだ確認されていない方は試験前までにご確認ください。

CBT化に伴い令和8年度試験から春季試験は前期試験、秋季試験は後期試験に名称が変更となっています。

開催時期も通常とは異なっていますので、詳細については『こちら』にまとめていますのでご確認ください。

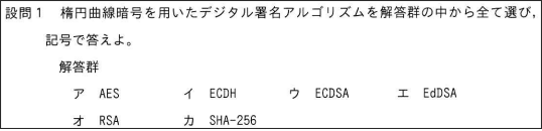

設問1

知識の問題です。

解答は『ウ:ECDSA、エ:EdDSA』となります。

デジタル署名は公開鍵暗号の考え方を用いた技術です。

公開鍵暗号では、公開鍵で暗号化をし秘密鍵で復号します。

デジタル署名の場合は秘密鍵で署名(データに対応するハッシュ値を算出し暗号化してデータと共に送付)を、公開鍵で検証(データに対応するハッシュ値を算出および暗号化されているハッシュ値を復号化して一致することを確認)をします。

秘密鍵は本人しか持ち得ない情報のため、対応する公開鍵で検証することができれば、秘密鍵を持つ人から送付されてきたこと・改ざんされていないことの証明となり、これがデジタル署名です。

デジタル署名アルゴリズムにはRSA、DSA、ECDSA、EdDSAが挙げられ、この中で楕円曲線を用いたものは『ECDSA、EdDSA』が該当します。

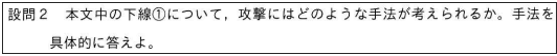

設問2

知識の問題です。

下線①として、『施設Kには、サイドチャネル攻撃を防ぐ対策が施されている。』とあります。

サイドチャネル攻撃とは、暗号処理の実行中に意図せずに漏れる電磁波や消費電力、処理時間などの情報を観測・解析することで、秘密鍵などの機密情報を盗み出し暗号解読を行う攻撃です。

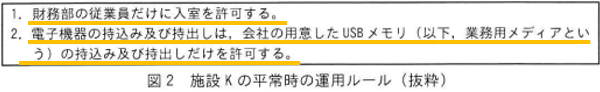

図2には施設Kの平常時の運用ルールが記載されており、『1.財務部の従業員だけに入室を許可する。 2.電子機器の持込み及び持出しは、会社の用意したUSBメモリ(以下、業務用メディアという)の持込及び持出しだけを許可する。』とあります。

施設Kに入室できる人や持込める機器の制限がありますので、施設Kの外から行うしかなさそうで、施設の外部に漏れ出す可能性があるものとしては電磁波と考えることができます。

ということで考えられる解答例は、『施設Kの外に漏れ出す電磁波を観測し、署名鍵Sの推測を行う。』となります。

下線①にもあるように、施設Kにはサイドチャネル攻撃を防ぐ対策が施されていますので、実際には行うことはできないのですが…

ちなみに、似たような言葉にテンペスト攻撃があり、広い意味ではサイドチャネル攻撃の一種と考えることができます。

テンペスト攻撃は電子機器から意図せずに発せられる電磁波・電磁放射を観測し、情報を盗み見る攻撃です。

細かいですが、違いとしてはテンペスト攻撃は電磁波・電磁放射を対象としていることが挙げられます。

設問3 (1)

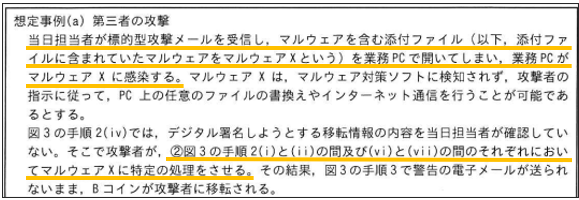

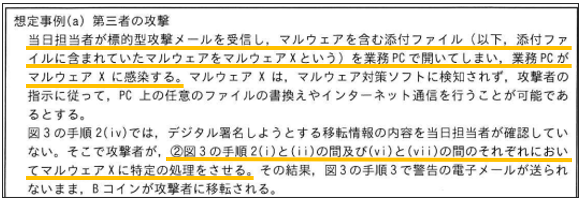

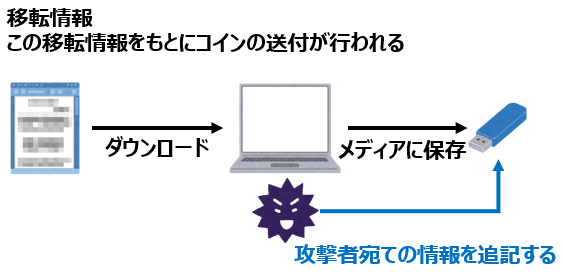

下線②として、『図3の手順2(ⅰ)と(ⅱ)の間及び(ⅵ)と(ⅶ)の間のそれぞれにおいてマルウェアXに特定の処理をさせる。その結果、図3の手順3で警告の電子メールが送られないまま、Bコインが攻撃者に移転される。』とあります。

前提として、『当日担当者が標的型攻撃メールを受信し、マルウェアを含む添付ファイル(以下、添付ファイルに含まれていたマルウェアをマルウェアXという)を業務PCで開いてしまい、業務PCがマルウェアXに感染する。』という業務PCがマルウェアXに感染しているという状況です。

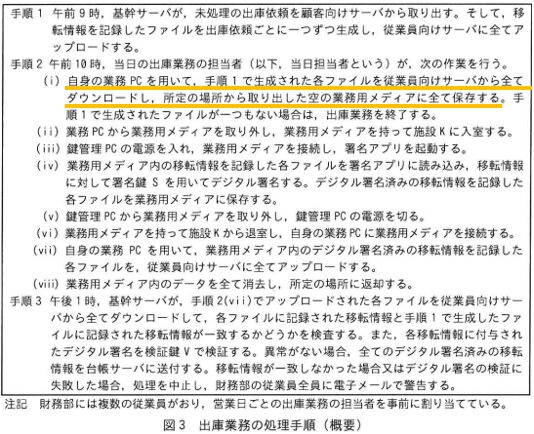

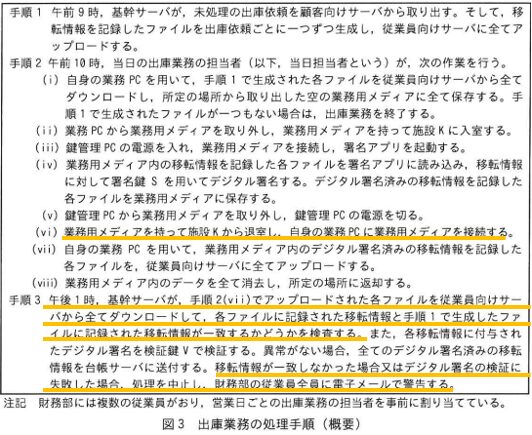

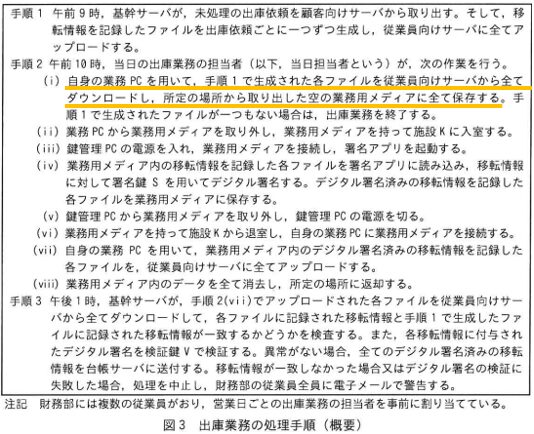

手順ⅰとして、『午前9時、基幹サーバが、未処理の出庫依頼を顧客向けサーバから取り出す。そして、移転情報を記録したファイルを出庫依頼ごとに一つずつ生成し、従業員向けサーバに全てアップロードする。』とあります。

手順2(ⅰ)の際に、マルウェアXが業務用メディア内の移転情報に攻撃者宛ての情報を追加することができます。

ということで、解答例は『業務用メディア内の移転情報に攻撃者宛に送付する情報を追加する処理』と考えることができます。

続いて手順2(ⅵ)として、『業務用メディアを持って施設Kから退室し、自身の業務PCに業務用メディアを接続する。』とあります。

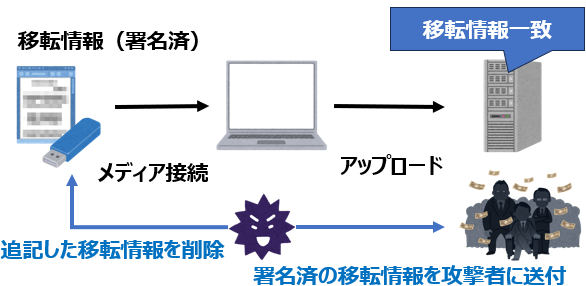

署名鍵Sで署名された攻撃者宛の移転情報を攻撃者に送信することで、攻撃者はBコインの受取が可能となります。

そして、手順3では、『基幹サーバが、手順2(ⅶ)でアップロードされた各ファイルを従業員向けサーバから全てダウンロードして、各ファイルに記録された移転情報と手順ⅰで生成したファイルに記録された移転情報が一致するかどうかを検査する。(中略)移転情報をが一致しなかった場合又はデジタル署名の検証に失敗した場合、処理を中止し、財務部の従業員全員に電子メールで警告する。』とあります。

攻撃者宛の移転情報が含まれている状態ですと、この手順3によって移転情報が一致しないため警告メールが飛びますが、追加した移転情報を削除することで警告メールを飛ばないようにすることができます。

解答例は『署名済の攻撃者宛の移転情報を攻撃者宛に送付し、その後業務用メディアから削除する処理』と考えることができます。

設問3 (2)

こちらは知識の問題です。

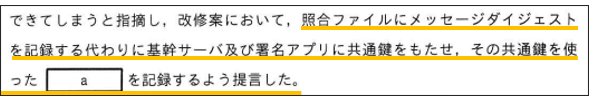

【a】の部分として、『照合ファイルにメッセージダイジェストを記録する代わりに基幹サーバ及び署名アプリに共通鍵をもたせ、その共通鍵を使った【a】を記録するように提言した』とあります。

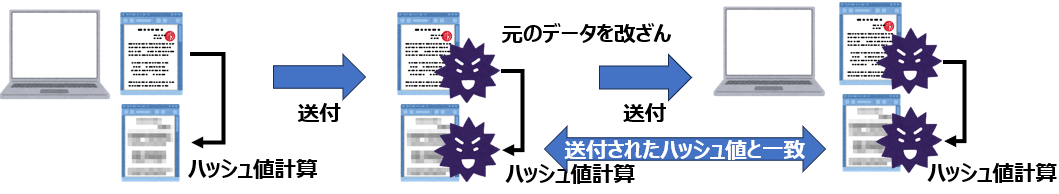

メッセージダイジェストとは、メッセージからハッシュ関数を用いてメッセージダイジェスト(ハッシュ値)を生成し、メッセージと合わせて送付します。

受信側はメッセージとハッシュ値を受信します。

受信したメッセージからハッシュ値を生成し、受信したハッシュ値と比較し、一致する場合はメッセージが改ざんされていないことの証明となります。

ただし、公開されているハッシュ関数を用いている場合は、攻撃者が元のデータを改ざんしハッシュ値を再計算することが可能となります。

改ざんしたデータとハッシュ値を受信側に送付し、受信側では改ざんされたデータからハッシュ値計算し、これらが一致しますのでデータの改ざんが可能となってしまいます。

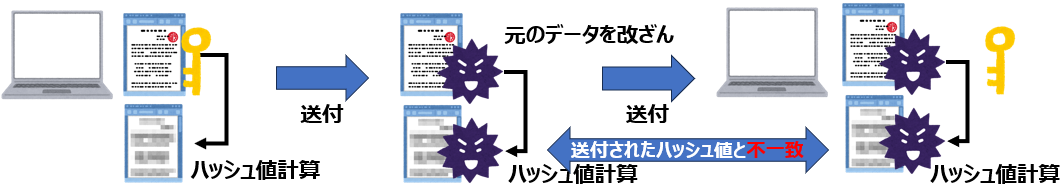

この問題を回避するために用いるのが、メッセージ認証符号、メッセージ認証コード、MACです。

メッセージと共有鍵からハッシュ関数を用いてメッセージ認証符号を生成し、メッセージと合わせて送付します。

やっていることはメッセージダイジェストと同じですが、共有鍵は送信側と受信側しかもっておらず、攻撃者が同様のことを行ってもハッシュ値が一致しませんので、改ざんを検知できるというわけです。

解答は『メッセージ認証符号、メッセージ認証コード、MAC』となります。

設問3 (3)

下線③として、『想定事例(b)に対して財務部は、出庫業務の担当者に対する研修を強化する対策に加えて、図3の手順2の作業中における不正行為の機会を減らす対策』とあります。

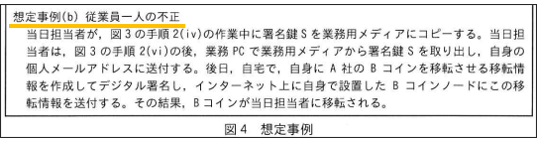

『想定事例(b) 従業員一人の不正』とあります。

作業を一人で実施させるので不正を行いやすい状況となります。

対応策としては二人以上で作業を実施させ、互いに監視させることが挙げられます。

ということで解答例は『作業を二人以上で実施させ、互いに不正しないか監視させ合う』と考えることができます。

ALSOKなどのATMの現金補充などで現金を輸送している作業シーンを街中で見かけたことがあるかと思いますが、このとき二人一組で作業をしているかと思います。

単に襲撃などに備える意味合いもありますが、二人で互いに監視させ合うという目的もあります。

二人がグルだったら同じ不正ができるという可能性は残りますが。。

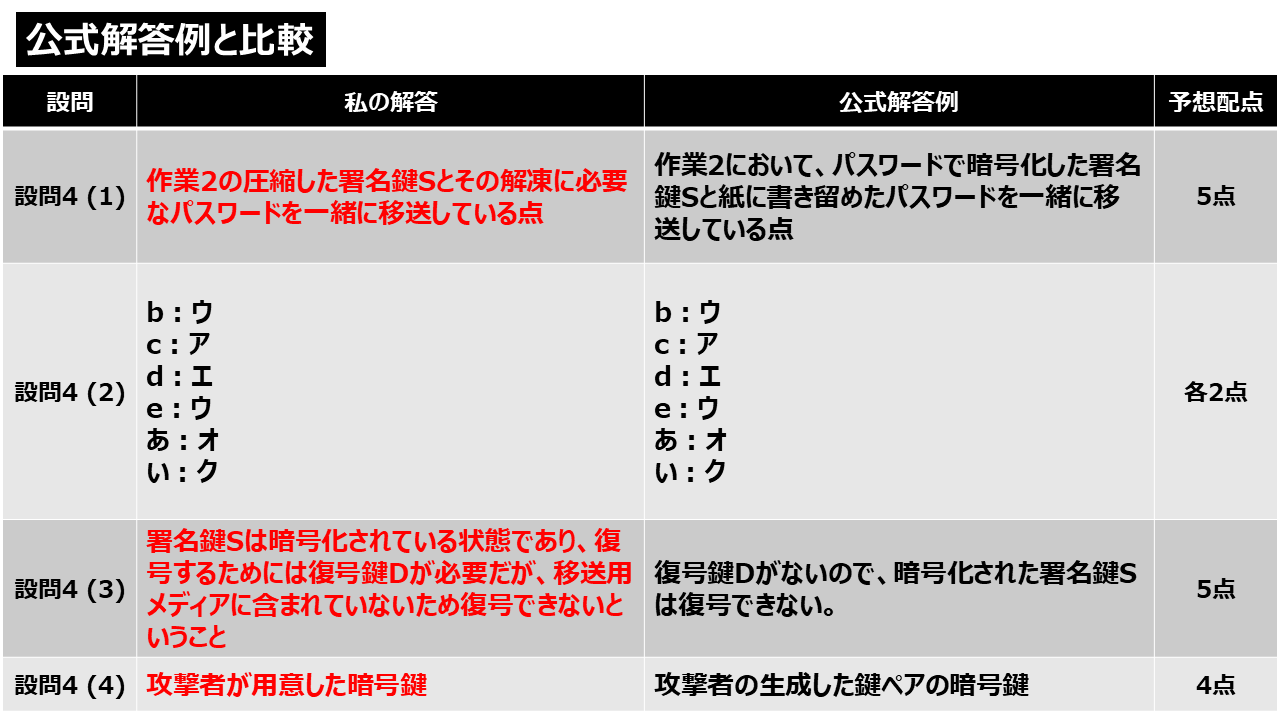

設問4 (1)

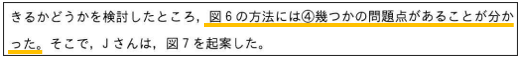

下線④として、『幾つかの問題点』とあります。

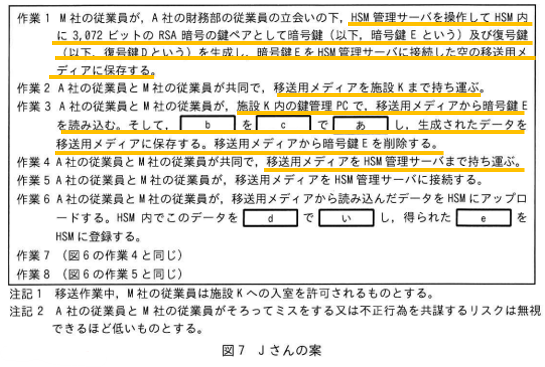

図6と図7を比較すると署名鍵Sの暗号化の方法と輸送方法が変更されています。

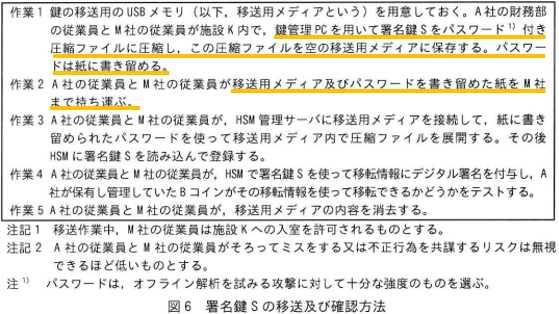

図6では『鍵管理PCを用いて署名鍵Sをパスワード付き圧縮ファイルに圧縮し、この圧縮ファイルを空の移送用メディアに保存する。パスワードは紙に書き留める。』とあります。

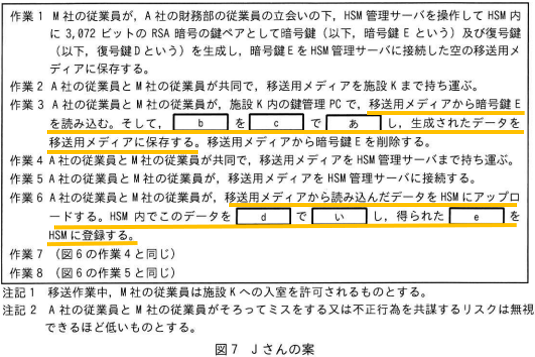

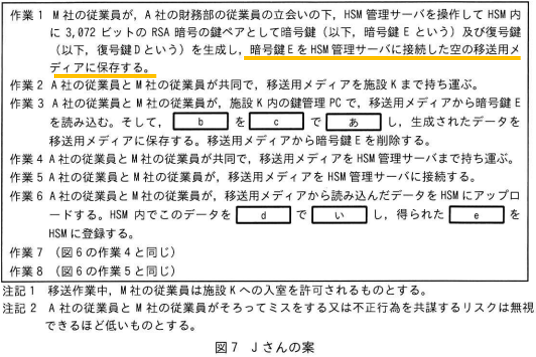

図7の作業1で『HSM管理サーバを操作してHSM内に3,072ビットのRSA暗号の鍵ペアとして暗号鍵(以下、暗号鍵Eという)及び復号鍵(以下、復号鍵Dという)を生成し、暗号鍵EをHSM管理サーバに接続したからの移送用メディアに保存する。』、作業2で『移送用メディアを施設Kまで持ち運ぶ』、作業3で『施設K内の鍵管理PCで、移送用メディアから暗号鍵Eを読み込む。(中略)生成されたデータを移送用メディアに保存する。移送用メディアから暗号鍵Eを削除する。』とあります。

図6および図7どちらでも署名鍵Sは暗号化されている状態ですが、万が一荷物一式を盗難された場合の被害の影響が異なります。

図6では移送用メディアとパスワードが一緒移送されていますので、この両方を奪われた場合は署名鍵Sの復号化が可能となります。

一方で図7では移送用メディアが奪われた場合でも、暗号化されている状態であり復号化に必要な復号鍵Dがなく、暗号鍵Eも含まれていないため復号化は困難であると考えることができます。

この署名鍵Sとパスワードを一緒に移送していることが問題であると考えることができますので、解答例は『作業2の暗号化した署名鍵Sとその復号化に必要なパスワードを一緒に移送している点』と考えることができます。

ちなみに、現金輸送の場合は、物理キーと従業員しかしらないダイアルロックなどの知的キーを併用して使用しており、金庫と物理キーが盗難されても金庫を開けるのが困難な対策が行われています。

設問4 (2)

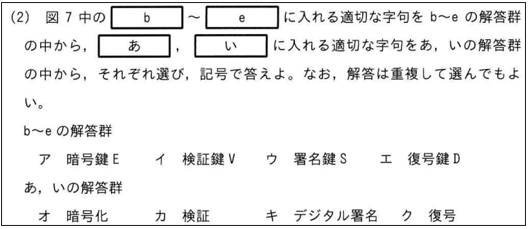

【b】、【c】、【あ】について考えていきます。

作業3では、『施設K内の鍵管理PCで、移送用メディアから暗号鍵Eを読み込む。そして、【b】を【c】で【あ】し、生成されたデータを移送用メディアに保存する。』とあります。

単純に輸送してきた暗号鍵Eを用いて、署名鍵Sを暗号化すると考えることができます。

ということで、解答は『b:ウ 署名鍵』を『c:ア 暗号鍵E』で『あ:オ 暗号化』となります。

【d】、【e】、【い】について考えていきます。

作業6で『移送用メディアから読み込んだデータをHSMにアップロードする。HSM内でこのデータを【d】で【い】し、得られた【e】をHSMに登録する。』とあります。

こちらは輸送してきた暗号鍵Eで暗号化された署名鍵Sを復号鍵Dを用いて復号化すると考えることができます。

ということで、解答は『d:エ 復号鍵D』で『い:ク 復号』し、得られた『e:ウ 署名鍵S』となります。

設問4 (3)

下線部⑤として、『図7の作業4で移送用メディアが盗難に遭ったとしても署名鍵Sは漏えいしないと考えていた。』とあります。

図7の作業1で『HSM管理サーバを操作してHSM内に3,072ビットのRSA暗号の鍵ペアとして暗号鍵(以下、暗号鍵Eという)及び復合鍵(以下、復号鍵Dという)を生成し、暗号鍵EをHSM管理サーバに接続したからの移送用メディアに保存する。』、作業2で『移送用メディアを施設Kまで持ち運ぶ』、作業3で『施設K内の鍵管理PCで、移送用メディアから暗号鍵Eを読み込む。(中略)生成されたデータを移送用メディアに保存する。移送用メディアから暗号鍵Eを削除する。』とあります。

作業4としては、『A社の従業員とM社の従業員が共同で、移送用メディアをHSM管理サーバまで持ち運ぶ』とありますが、この作業4時点で、署名鍵Sは暗号鍵Eによって暗号化された状態で持ち運ばれています。

この状態で盗難されても復号するには復号鍵Dが必要であり、その復号鍵DはHSM管理サーバ内にありますので、この移送用メディアだけでは署名鍵Sを復号して中身を知るということはできません。

ということで解答例は『署名鍵Sは暗号化されている状態であり、復号するためには復号鍵Dが必要だが、移送用メディアに含まれていないため復号できないということ』と考えることができます。

設問4 (4)

下線⑥として、『図7の作業1で移送用メディアに保存されるファイルが書き換えられ、かつ、図7の作業5で移送用メディアの内容を読み取られてしまった場合には』とあります。

図7の作業1に『(略)暗号鍵EをHSM管理サーバに接続した空の移送用メディアに保存する。』とあるように、移送用メディアに保存されるファイルとは暗号鍵Eのことです。

つまりは、この暗号鍵Eが攻撃者が用意した暗号鍵に書き換えられていたらを考えます。

作業通りに攻撃者が用意した暗号鍵で署名鍵Sを暗号化し、HSM管理サーバまで運ばれてきます。

攻撃者はその内容を読み取り送付を行います。

そして、対となる復号鍵も攻撃者が持っているはずなので、署名鍵Sの窃取が可能となります。

ということで解答例は『攻撃者が用意した暗号鍵』と考えることができます。

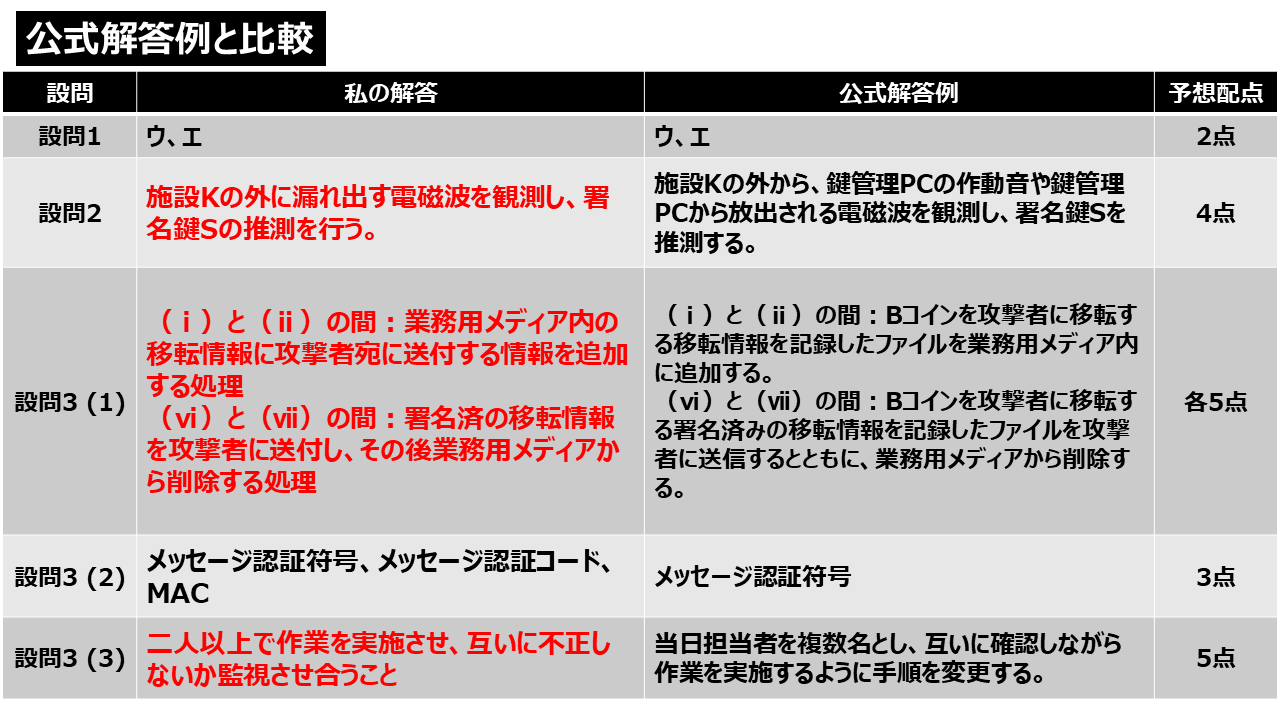

公式解答例との比較

私の解答と公式解答を比較してみました。

満点ではないにせよ、少なくとも7割~8割程度は取れているかと思います。

予想配点はあくまで予想ですので参考程度でお願いします。

出題テーマは『暗号資産交換業における暗号鍵の管理』で、これまで出題があったのはTLSや証明書関連でしたので、少し毛色の違う暗号技術に関しての出題でした。

最低限の暗号技術の知識に加えて、方法の問題点を指摘するので少しひらめきが必要な問題だったと思います。

総じて、難易度としては普通~やや難しいだったかと思います。

配点 |

|||

| 設問1 | ウ、エ | ウ、エ | |

| 設問2 | 施設Kの外に漏れ出す電磁波を観測し、署名鍵Sの推測を行う。 | 施設Kの外から、鍵管理PCの作動音や鍵管理PCから放出される電磁波を観測し、署名鍵Sを推測する。 | |

| 設問3 (1) | (ⅰ)と(ⅱ)の間:業務用メディア内の移転情報に攻撃者宛に送付する情報を追加する処理 (ⅵ)と(ⅶ)の間:署名済の移転情報を攻撃者に送付し、その後業務用メディアから削除する処理 |

||

| 設問3 (2) | メッセージ認証符号、メッセージ認証コード、MAC | メッセージ認証符号 | |

| 設問3 (3) | 二人以上で作業を実施させ、互いに不正しないか監視させ合うこと | 当日担当者を複数名とし、互いに確認しながら作業を実施するように手順を変更する。 | |

| 設問4 (1) | 作業2の圧縮した署名鍵Sとその解凍に必要なパスワードを一緒に移送している点 | 作業2において、パスワードで暗号化した署名鍵Sと紙に書き留めたパスワードを一緒に移送している点 | |

| 設問4 (2) | b:ウ c:ア d:エ e:ウ あ:オ い:ク |

b:ウ c:ア d:エ e:ウ あ:オ い:ク |

|

| 設問4 (3) | 署名鍵Sは暗号化されている状態であり、復号するためには復合鍵Dが必要だが、移送用メディアに含まれていないため復号できないということ | 復号鍵Dがないので、暗号化された署名鍵Sは復号できない。 | 設問4 (4) | 攻撃者が用意した暗号鍵 | 攻撃者の生成した鍵ペアの暗号鍵 |

引用元

問題および解答例に関しては、『独立行政法人 情報処理推進機構(IPA)』より引用しています。

YouTube解説動画

情報処理安全確保支援士の問題解説

その他の年度、問題解説は『以下のページ』にまとめております。