情報処理安全確保支援士の令和5年度 春季試験 午後Ⅰ 問2の解説を行っていきます。

出題テーマ:セキュリティインシデント

出題テーマとしては『セキュリティインシデント』でした。

セキュリティインシデントが発生し、ログを読み解いて問題を解き進めていきます。

一部知識が必要な問題はありましたが、基本的には問題文中のヒントから解答することができる国語の問題だったかと思います。

設問1

知識の問題です。

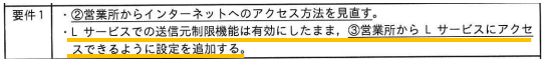

【a】の部分として、『DBサーバから製造管理サーバにFTPの【a】モードでのデータコネクションがあった。』とあります。

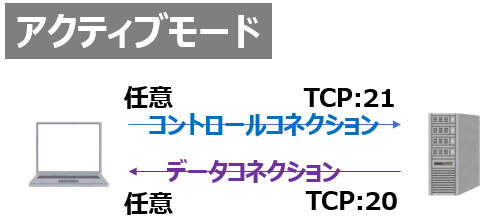

FTPにはアクティブモードとパッシブモードがあり、どちらかが正解となります。

アクティブモードでは、クライアントが宛先ポートTCP:21(送信元ポートは任意)でFTPサーバへ接続し、コントロールコネクション(操作などで用いるコネクション)を確立します。

サーバがクライアントに対して送信元ポートTCP:20(宛先ポートは任意、ウェルノウンポート以外を使用するのが一般的)でデータコネクション(データ、ファイルの送信で用いるコネクション)の確立を行います。

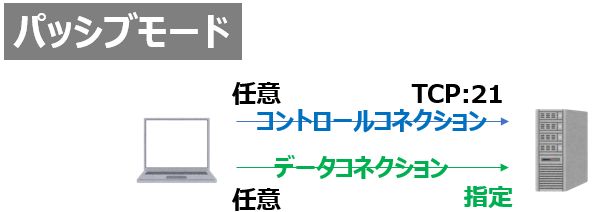

パッシブモードではコントロールコネクションもデータコネクションもクライアントから確立するという点がアクティブモードと異なる点です。

パッシブモードでは、クライアントが宛先ポートTCP:21(送信元ポートは任意)でFTPサーバへ接続し、コントロールコネクションを確立し、クライアントからFTPサーバに対してデータコネクションを確立(宛先ポートはサーバ指定のもの)します。

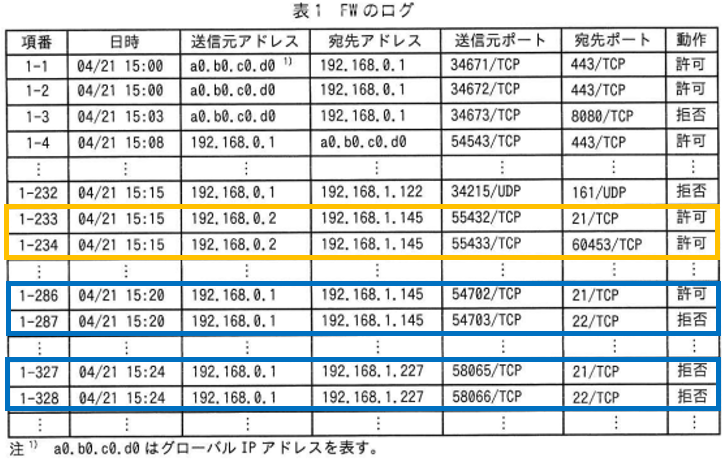

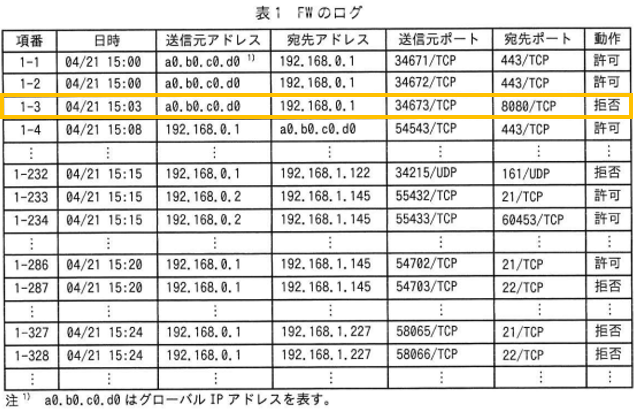

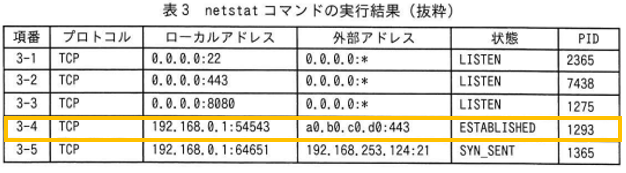

表1を確認すると、項番1-286でTCP:21が許可されていますので、コントロールコネクションは確立していると考えられますが、その後の通信ではTCP:22(SSH)となっていますので、データコネクションは確立しなかったものと考えられます。

項番1-327でもTCP:21の通信が行われていますが、こちらは拒否されています。

項番1-233でTCP:21が許可されており、コントロールコネクションが確立し、続く項番1-234でウェルノウンポートでないTCP:60453に対して通信が行われていますので、こちらでデータコネクションが確立しているものと考えられます。

どちらも送信元は192.168.0.2、クライアント側からコネクションを確立しにいっていることから、解答は『a:パッシブ』となります。

設問2 (1)

知識の問題です。

【b】の部分として、『SMNPv2cでpublicという【b】名を使って、機器のバージョン情報を取得し、結果ファイルを記録する。』とあります。

SNMPではマネージャとエージェント(情報の取得対象)で同じコミュニティ名(同じグループに所属させるイメージ)とすることで情報取得が可能となります。

ということで解答は、『b:コミュニティ』となります。

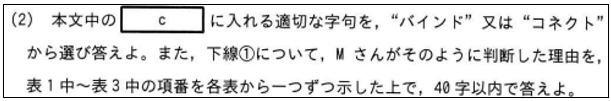

設問2 (2)

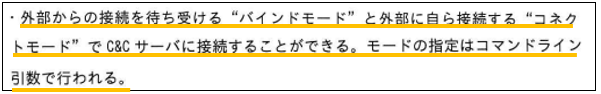

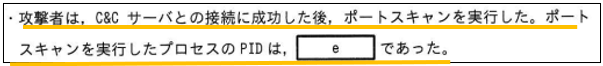

【c】および下線①の部分として、『srvの【c】モードで、C&Cサーバとの接続に失敗した』とあります。

srvのモードに関して、『外部からの接続を待ち受ける”バインドモード”と外部に自ら接続する”コネクトモード”でC&Cサーバに接続することができる。モードの指定はコマンドラインの引数で行われる。』とあります。

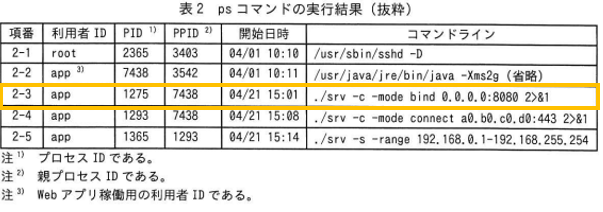

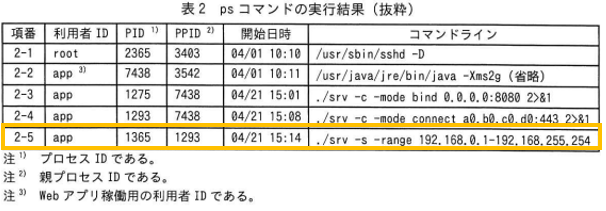

表2 psコマンドの実行結果におけるpsコマンドとは、実行中のプロセスの一覧を表示するコマンドです。

開始日時順に上から見ていくと、項番2-3においてsrvが実行されています。

表3 netstatコマンドの実行結果におけるnetstatコマンドは、ネットワークの接続状況を表示するコマンドです。

表2の項番2-3におけるPID(プロセスID)は1275で、表3を確認すると項番3-3でTCP:8080がLISTEN(待ち受け)状態となっています。

これを表1に照らし合わせると、項番1-3において送信元IPアドレスa0.b0.c0.d0(外部、グローバルIPアドレス)から192.168.0.1(受付サーバ)のTCP:8080に対して通信が行われており、拒否(失敗)していることがわかります。

外部から接続を待ち受けているので解答は【c:バインド】で、判断した理由としては、『2-3で実行された3-3に該当する通信が1-3で拒否されているため(33文字)』と考えることができます。

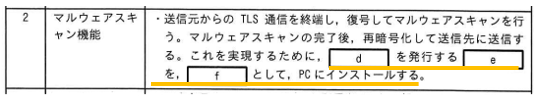

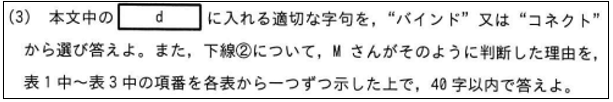

設問2 (3)

【d】の部分として、『srvの【d】モードで、C&Cサーバとの接続に成功した。』とあります。

表2を確認すると項番2-4でsrvが実行されており、PIDは1293です。

表3を確認すると項番3-4で外部のa0.b0.c0.d0:443に対してESTABLISH(接続)状態であることがわかります。

これを表1に照らし合わせると、項番1-4で許可(成功)していることがわかります。

外部に対して接続しているので解答は、【d:コネクト】で、判断した理由としては、『2-4で実行された3-4に該当する通信が1-4で許可されているため(33文字)』と考えることができます。

設問2 (4)

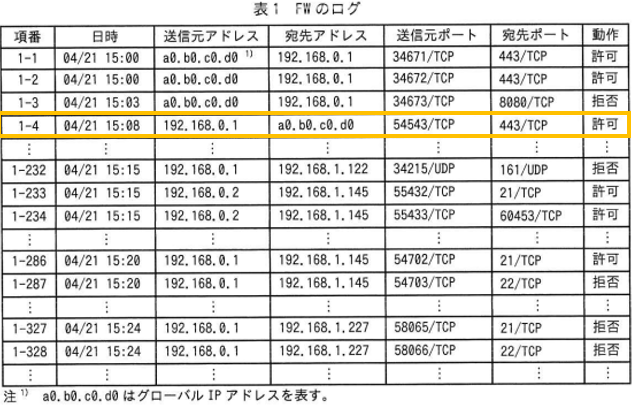

【e】の部分として、『攻撃者は、C&Cサーバとの接続に成功した後、ポートスキャンを実行した。ポートスキャンを実行したプロセスのPIDはは、【e】であった。』とあります。

表2を確認しますと項番2-5がポートスキャンに該当していると考えることができます。

このPIDが解答となり、『e:1365』となります。

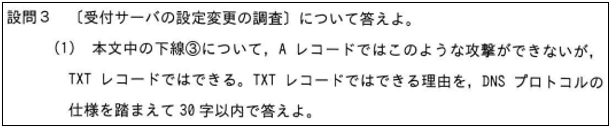

設問3 (1)

知識の問題です。

下線部③として、『機器の起動時にDNSリクエストを発行して、ドメイン名△△△.comのDNSサーバからTXTレコードのリソースデータを取得し、リソースデータの内容をそのままコマンドとして実行する』とあります。

Aレコードは”www.example.jp IN A 10.0.0.1″というようにFQDNに対応するホストのIPアドレスを指定します。

TXTレコード”www.example.jp IN TXT aaa”はというようにテキスト情報を指定します。

AレコードはIPアドレスを記載しなければいけませんので、フォーマット(書き方)が決められています。

TXTレコードはテキスト情報ですので、数字でもアルファベットでも任意の文字列を記載することができます。

この違いがAレコードでは攻撃ができず、TXTレコードを使用する理由となります。

ということで解答例は、『TXTレコードは任意の文字列が指定可能なため(22文字)』と考えることができます。

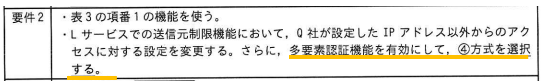

設問3 (2)

下線部④として、『Webブラウザからlogdのファイルをダウンロードし、ファイルの解析をマルウェア対策ソフトベンダーに依頼することを考えていたが、ダウンロードしたファイルは解析対象として適切ではない』とあります。

重要な部分として、『受付サーバを更に調査したところ、logdという名称の不審なプロセスが稼働していた。』とあります。

セキュリティにおいて、攻撃と防御はイタチごっこだとよく言われます。

攻撃手法は日々変わりますし、防御する方も新しい攻撃手法が発見されたら対策を行います。

なので、新たにダウンロードしたlogdのファイルが攻撃時に用いられたものと同じとは限りませんし、攻撃者は攻撃の痕跡や足跡を辿られたくないので、なんならIPアドレスやURLごと変更になっている場合も考えられます。

ということで解答例は、『受付サーバ上で稼働しているものと異なる可能性があるため(27文字)』と考えることができます。

設問3 (3)

【f】の部分として、『調査対象とするlogdのファイルを【f】から取得して』とあります。

新たにダウンロードしたら異なるものをダウンロードしてしまい適切に調査することができない可能性があります。

では、どこから取得すればよいのか。

それは単純にlogdが稼働している『f:受付サーバ』からファイルを取得すればよいのです。

受付サーバ上から取得すれば、全く一緒のものを取得することができますので、適切に調査をすることができます。

公式解答例との比較

私の解答と公式解答を比較してみました。

満点ではないにせよ、少なくとも7割~8割程度は取れているかと思いますので合格ラインには達していると思います。

予想配点はあくまで予想ですので参考程度でお願いします。

出題テーマは『セキュリティインシデント』でした。

一部問題では知識が必要となりますが、基本的には文章中のヒントから解答することができる国語の問題だったかと思います。

ログを読み解く必要がありますが、落ち着いて解答すれば問題ないかと思います。

総じて、難易度としては普通だと思います。

配点 |

|||

| 設問1 | パッシブ | パッシブ | |

| 設問2 (1) | コミュニティ(6文字) | コミュニティ | |

| 設問2 (2) | バインド 2-3で実行された3-3に該当する通信が1-3で拒否されているため(33文字) |

バインド 2-3によって起動した3-3のポートへの通信が1-3で拒否されているから |

7点 |

| 設問2 (3) | コネクト 2-4で実行された3-4に該当する通信が1-4で許可されているため(33文字) |

コネクト 2-4によって開始された3-4の通信が1-4で許可されているから |

7点 |

| 設問2 (4) | 1365 | 1365 | |

| 設問3 (1) | TXTレコードには任意の文字列が設定できるから | ||

| 設問3 (2) | 受付サーバ上で稼働しているものと異なる可能性があるため(27文字) | 稼働しているファイルと内容が異なる可能性があるから | |

| 設問3 (3) | 受付サーバ | 受付サーバ |

引用元

問題および解答例に関しては、独立行政法人 情報処理推進機構(IPA)より引用しています。

YouTube解説動画

情報処理安全確保支援士の問題解説

その他の年度、問題解説は以下のページにまとめております。